Il gruppo TA450, legato all’IRAN, ha tentato di distribuire un URL dannoso in un allegato PDF invece di collegare direttamente il file in un’email

Questa falla permette l’esecuzione di codice da remoto con privilegi SYSTEM su tutti gli endpoint Windows all’interno di un cluster Kubernetes

La valigetta del pirata contiene dispositivi hi-tech piccoli, anonimi e potenti, facilmente acquistabili anche su Amazon. Questo mese abbiamo selezionato...

Grazie a un’estensione per il browser, proteggerete la vostra privacy e l’invasione operata dalla pubblicità. Ecco come funziona

Pubblicato il Rapporto Annuale sulle Minacce Informatiche condotto su circa 3000 professionisti IT provenienti da organizzazioni pubbliche e private di 18 diversi paesi, tra cui l’Italia.

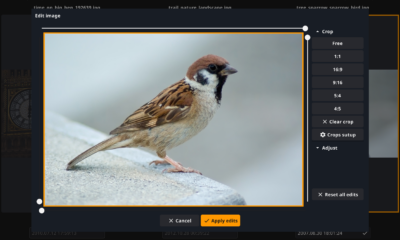

Valida applicazione per rivedere rapidamente le cartelle delle foto, eliminare in modo sicuro scatti sbagliati e simili, correggere le date di scatto, ritagliare e regolare le...

Progetti come ChatGPT sono stati presi d’assalto da hacker e criminali che hanno creato modelli estremamente pericolosi

Recentemente, Akamai ha identificato una vulnerabilità di spoofing in Microsoft Themes, designata come CVE-2024-21320 con un punteggio CVSS di 6,5.

È l’analisi di un attacco che consente di raccogliere le prove digitali per meglio capire come si è verificata la violazione dei sistemi informatici. Ma quando...

Nel 2023, in Italia, l'analisi del Clusit ha evidenziato un aumento del +65% nei gravi cyber attacchi rispetto al 2022, superiore al +12% registrato a livello...