E’ stato scoperto un nuovo bug di Whatsapp che consente agli hacker di bloccare WhatsApp inviando un singolo messaggio di chat di gruppo distruttivo per tutti...

Gli esperti della società norvegese Promon hanno scoperto una vulnerabilità in Android che consente alle applicazioni dannose di modificare e assumere il controllo del sistema. Il malware...

Offensive Security ha rilasciato oggi una nuova e ultima versione di Kali Linux per il 2019 che include un tema speciale per trasformare il tuo ambiente...

Light Commands, un nuovo attacco che consente a un utente malintenzionato di inserire segnali audio arbitrari negli assistenti vocali utilizzando la luce da una lunga distanza....

Edward Snowden ex dipendente NSA ha rivelato la prossima uscita di un su libro autobiografico. Il libro dell’uomo le cui fughe di documenti classificati hanno trasformato...

Se ti stai chiedendo cos’è e a cosa serve una BTS (stazione radio base), beh, senza giri di parole, è un ripetitore di rete telefonico: quella...

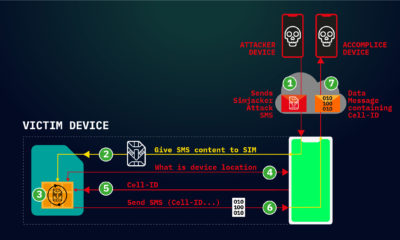

AdaptiveMobile Security ha rilasciato un rapporto sull’esistenza di una nuova vulnerabilità denominata Simjacker e su exploit correlati.La vulnerabilità è stata individuata nel toolkit SIM dinamico del browser S...

Kali Linux 2019.3 è stato rilasciato con aggiornamenti nella versione del kernel, nuove funzionalità NetHunter, modifiche con i pacchetti ARM e integrazione Cloudflare per i repository. Kali...

E’ stata rivelata una vulnerabilità riproducendo un file video dall’aspetto innocuo appositamente realizzato può compromettere il tuo smartphone Android, grazie a una vulnerabilità critica di esecuzione di...

L’utilizzo di un servizio proxy può essere utile, sia che si tratti di uso personale o aziendale, soprattutto se si desidera proteggere le proprie attività online . Ancora più...