Gli hacker sono descritti da Stewart Brand come la “fetta di intellettuali più interessante ed efficiente dall’epoca della stesura della Costituzione degli Stati Uniti”.

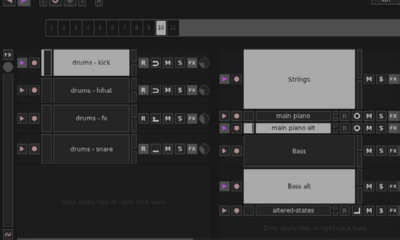

Giada è uno strumento di produzione musicale versatile e robusto, destinato principalmente a DJ, artisti che si esibiscono dal vivo e autori di musica elettronica.

A due anni esatti dalla precedente, Canonical ha rilasciato la nuova versione di Ubuntu supportata a lungo termine, o LTS, che è stata chiamata Noble Numbat,...

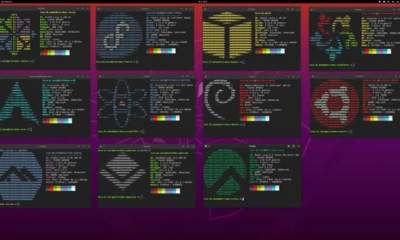

Strumento prezioso per gli sviluppatori che devono fare testing, è utile anche per gli amministratori di sistema e per chi ama spaziare nel mondo Linux

Scatenate la potenza della vostra trivella-mitragliatrice per navigare tra gli strati di roccia e terreno a caccia di gemme e affrontate pericolosi nemici

Da ChatGPT a Bard passando per tutti gli altri modelli, le IA possono dare risposte inesatte o semplicemente folli. Con gravi rischi per il mondo reale

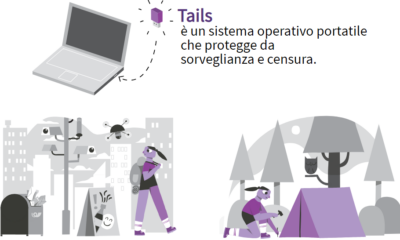

Basata su Debian 12 e GNOME 43, questa nuova versione di Tails presenta alcune novità interessanti