In occasione dei Giochi Olimpici e Paralimpici estivi, gli esperti di Kaspersky hanno analizzato circa 25.000 Wi-Fi pubblici a Parigi ed è emerso che quasi il...

La valigetta del pirata contiene dispositivi hi-tech piccoli, anonimi e potenti, facilmente acquistabili anche su Amazon. Ecco la nostra selezione

Uno degli ultimi malware intercettati durante il cyberconflitto Russia-Ucraina ha colpito il settore energetico

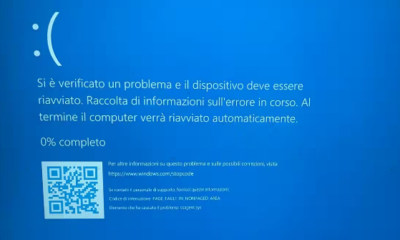

Dopo una giornata di disagi globali, l'azienda di sicurezza informatica CrowdStrike ha risolto il bug causato da un suo aggiornamento

I sistemi per monitorare le performance del sistema e sfruttare al massimo le sue potenzialità

In vista delle prossime Olimpiadi Estive, che inizieranno il 26 luglio, si sono registrate una impennata delle attività di scamming legate all'evento, con truffatori che mirano...

Accordo tra Cyber Security Italy Foundation e ITS ICT Academy per promuovere professionalità nella comunicazione e sicurezza digitale

Gli hacker sono descritti da Stewart Brand come la “fetta di intellettuali più interessante ed efficiente dall’epoca della stesura della Costituzione degli Stati Uniti”.

Scoperta dai ricercatori Akamai, questa falla potrebbe consentire l'esecuzione di codice remoto non autenticato.

C’è chi l’ha fatto sfruttando le potenzialità di Chat GPT-4. Svelati tutti i retroscena