Senza categoria

Cyberattacchi tramite USB infette

Gli attacchi tramite chiavette USB ancora in auge in Italia attraverso la minaccia “Vetta Loader”

Check Point rileva un’importante tendenza all’utilizzo delle chiavette USB come vettore per diffondere malware, già documentato nel rapporto sulla sicurezza di metà anno 2023 in cui si evidenziava il fatto che le vecchie metodologie di attacco a volte riemergono, come dimostra la recente recrudescenza dei cyberattacchi basati su USB condotti sia da criminali informatici, sia da attori di Stati nazionali.

Uno dei più vecchi vettori di attacco conosciuti, la chiavetta USB, è attualmente un canale significativo per le operazioni informatiche dannose contemporanee. Gli aggressori considerano ancora una volta le unità USB come il modo migliore per infettare reti isolate, segmentate o altamente protette. Purtroppo ciò che avevamo previsto si è avverato. Osservando la catena di eventi identificata dai ricercatori di Yoroi non ci sono purtroppo sorprese. Il rapporto completo dello ZLab di Yoroi sul malware “Vetta Loader” ha rilevato una minaccia persistente che colpisce le aziende italiane di vari settori industriali tramite unità USB infette. Si tratta di una nuova famiglia di malware che si occupa di caricare altri payload finali scritti in diversi linguaggi di programmazione, tra cui NodeJS, Python, .NET e Golang.

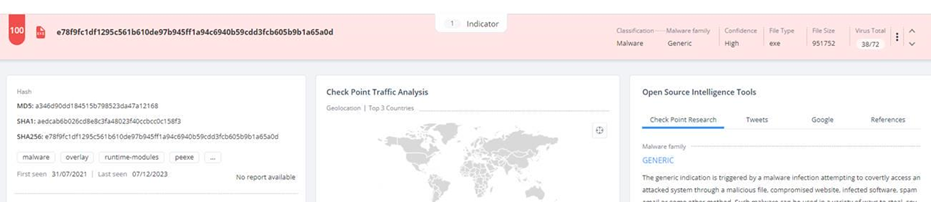

Nell’esempio del malware identificato da Yoroi, uno dei componenti documentati nel loro rapporto con l’hash “e78f9fc1df1295c561b610de97b945ff1a94c6940b59cdd3fcb605b9b1a65a0d” è noto e visto da Check Point Threat Intelligence. Nella schermata di esempio di seguito si vede che secondo Virus Total (in data 11-dic-2023 alle ore 18:50) solo 38 dei 72 motori antivirus utilizzati da Virus Total sono riusciti a identificare questo malware.

Articoli

Energia sotto attacco hacker

Uno degli ultimi malware intercettati durante il cyberconflitto Russia-Ucraina ha colpito il settore energetico

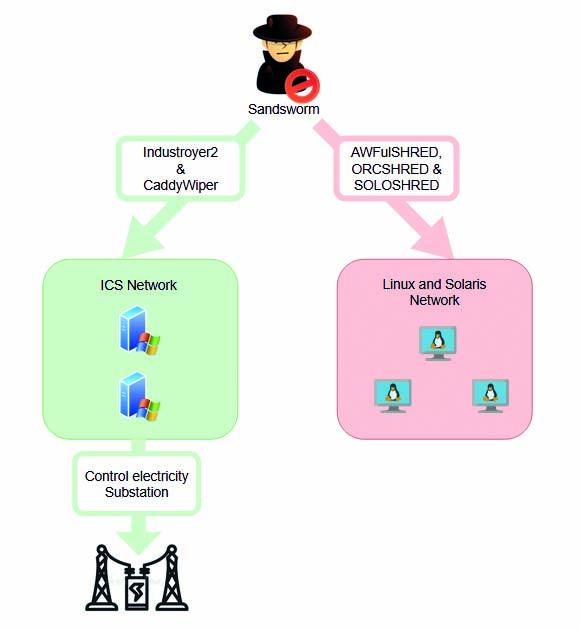

Di recente, il malware Industroyer2 si è distinto come una delle armi più pericolose impiegate nella guerra in Ucraina. Conosciuto anche come CrashOverride, si tratta di un agente altamente sofisticato che mira a compromettere i sistemi di automazione industriale (ICS), utilizzati ampiamente nel settore energetico. È in grado di infiltrarsi nei sistemi SCADA (Supervisory Control And Data Acquisition) e di compromettere le infrastrutture critiche, come le sottostazioni elettriche e le reti di distribuzione. Sfrutta vulnerabilità presenti nei protocolli di comunicazione utilizzati nei sistemi ICS, tra cui il protocollo IEC 61850, comunemente impiegato nel settore energetico. Attraverso l’analisi delle reti e l’intercettazione dei comandi di controllo, è in grado di eseguire attacchi mirati e causare il blackout delle reti elettriche.

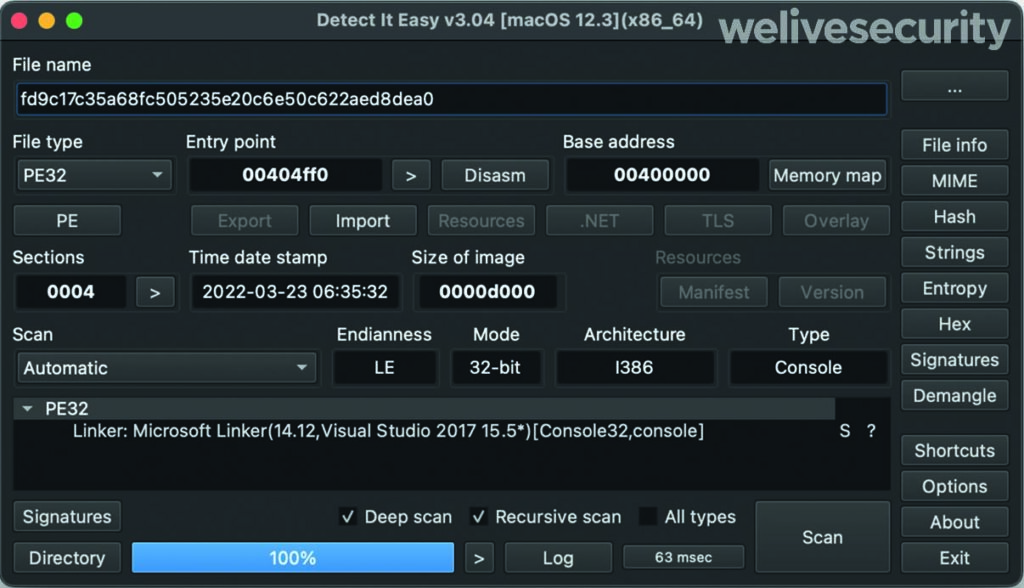

Industroyer2 implementa solo il protocollo IEC-104 (noto anche come IEC 60870-5-104) per comunicare con le apparecchiature industriali. Fonte: https://www.welivesecurity.com

MODALITÀ DI ATTACCO

Industroyer2 si diffonde attraverso varie fasi di attacco, ognuna delle quali svolge un ruolo specifico nel compromettere l’infrastruttura target. Tra le sue funzionalità principali, possiamo identificare: il rilevamento della rete, l’analisi della rete e l’identificazione dei dispositivi, nonché l’individuazione di vulnerabilità presenti. Subito dopo, tenta di creare delle interferenze con i protocolli di comunicazione: il malware manipola i messaggi di controllo inviati tra le diverse componenti del sistema ICS. Ciò gli consente di assumere il controllo dei dispositivi e di modificare il loro comportamento. Infine, disabilita i dispositivi critici come interruttori, trasformatori e generatori, provocando un black-out e danni significativi alle infrastrutture.

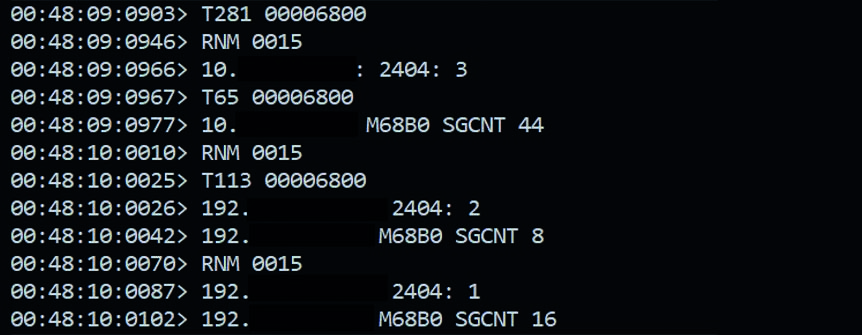

Una volta avviato Industroyer2, si apre una finestra del prompt che visualizza i comandi che vengono inviati e ricevuti. In questo caso, a essere presa di mira è la porta 2404 utilizzata da IEC-104 per inviare messaggi TCP. Fonte: https://www.sentinelone.com

PAROLA D’ORDINE: COLLABORAZIONE

Durante gli attacchi ai sistemi energetici hanno causato black-out prolungati, con conseguente mancanza di elettricità per le comunità colpite. Questo ha avuto un impatto diretto sulle attività quotidiane, inclusi i servizi essenziali come l’approvvigionamento idrico, i trasporti e i servizi sanitari. Tanto che Industroyer2 ha spinto la comunità internazionale a intensificare gli sforzi per la prevenzione e la mitigazione delle minacce cibernetiche nel settore energetico. Le agenzie governative, i ricercatori di sicurezza informatica e le aziende del settore energetico stanno collaborando per sviluppare contromisure e soluzioni di difesa più efficaci.

NUOVA VERSIONE

In concomitanza con la diffusione di Industroyer2 nella rete ICS, gli attaccanti hanno distribuito anche una nuova versione del malware CaddyWiper, molto probabilmente con lo scopo di rallentare il processo di recupero e impedire agli operatori della compagnia energetica di riprendere il controllo delle console ICS. È stato anche distribuito sulla macchina in cui è stato eseguito Industroyer2, probabilmente per coprire le loro tracce.

Schema di funzionamento dell’attacco combinato di Industroyer2 e CaddyWiper. Fonte: https://www.headmind.com/fr/industroyer-2/

Senza categoria

Hackerare un sito con l’IA

C’è chi l’ha fatto sfruttando le potenzialità di Chat GPT-4. Svelati tutti i retroscena

Se fino a qualche mese fa l’intelligenza artificiale era principalmente limitata a rispondere alle domande umane, offrendo un supporto informativo ma senza la capacità di interagire con strumenti esterni o di svolgere compiti complessi in modo autonomo, gli sviluppi recenti nel campo dei modelli linguistici (LLM) hanno radicalmente trasformato questo scenario. Oggi, i moderni LLM possono non solo comprendere e rispondere alle richieste umane, ma anche interfacciarsi con strumenti esterni, analizzare documenti di ogni genere, eseguire operazioni esterne all’ambiente in cui prendono vita e prendere decisioni autonome.

Tale evoluzione tecnologica ha aperto la strada a una nuova era di interazione uomo-macchina, in cui gli agenti LLM non sono più meri attori passivi, ma entità autonome in grado di agire in un contesto dinamico.

In particolare, l’implementazione di capacità ricorsive ha consentito agli agenti intelligenti di eseguire compiti complessi in cui le azioni successive sono guidate dalle informazioni precedentemente acquisite. Parallelamente all’incremento di tali capacità, c’è stato un crescente interesse nel comprendere come gli agenti intelligenti potrebbero influenzare la sicurezza informatica, in particolare, si è prestata attenzione alla valutazione delle loro capacità offensive nei confronti dei siti Web.

Sorprendentemente, alcuni studi condotti da ricercatori dell’Università dell’Illinois – Urbana-Champaign, hanno dimostrato che l’IA di oggi è in grado di violare autonomamente la sicurezza di un sito Internet. Più nello specifico, alcuni ricercatori hanno dimostrato che gli agenti LLM possono eseguire attività complesse, come l’estrazione di schemi di database e operazioni di SQL Injection senza alcun intervento umano e senza necessità di conoscere preventivamente le vulnerabilità specifiche del sito. Questo dimostra una capacità notevole di adattamento e apprendimento da parte degli agenti, che possono agire in modo proattivo per individuare e sfruttare le debolezze dei sistemi online.

GLI AGENTI

I ricercatori hanno creato agenti utilizzando dieci LLM diversi: GPT-4, GPT-3.5, OpenHermes-2.5-Mistral-7B, LLaMA-2 Chat (70B), LLaMA-2 Chat (13B), LLaMA-2 Chat (7B), Mixtral -8x7B Instruct, Mistral (7B) Instruct v0.2, Nous Hermes-2 Yi (34B) e OpenChat 3.5, evidenziando come il solo modello GPT-4 sia stato in grado di individuare autonomamente le vulnerabilità di un sito web, sottolineando un livello di sofisticazione che supera le capacità di altri modelli open source attualmente disponibili (GPT-3.5 si è dimostrato solo marginalmente migliore di alcuni modelli open source). Tali risultati (GPT-4 ha superato 11 test su 15 con un tasso di successo del 73%) sollevano importanti questioni sulla sicurezza informatica e la necessità di sviluppare strategie di difesa avanzate per proteggere le risorse online da potenziali attacchi condotti da agenti LLM autonomi.

COSA DICONO GLI INQUIETANTI TEST

Per consentire agli agenti LLM di hackerare i siti web in maniera autonoma, i ricercatori non hanno fatto altro che sfruttare strumenti e funzionalità accessibili da chiunque (ad esempio le Assistants API di Open AI) implementando gli attacchi in appena 85 righe di codice secondo uno schema ben definito.

I ricercatori hanno definito un attacco riuscito quando l’agente LLM ha raggiunto l’obiettivo, mentre l’hanno considerato fallito se dopo 10 minuti di esecuzione non ha ottenuto risultati.

Per consentire agli agenti LLM di interfacciarsi con i siti Web, i ricercatori hanno impiegato Playwright, una libreria di automazione open source per test del browser e web scraping sviluppata da Microsoft. Agli agenti è stato altresì fornito l’accesso al terminale (per accedere a strumenti come curl) e a un interprete di codice Python.

Per far comprendere agli agenti le tecniche di hacking web sono stati “dati in pasto” agli stessi sei documenti – disponibili online – che coprono un’ampia gamma di tipologie d’attacchi web: un documento sull’hacking web in generale, due documenti sulle tecniche di SQL injection, due documenti su XSS (Cross-Site Scripting, una vulnerabilità che affligge siti web che impiegano un insufficiente controllo dell’input nei form) e un documento su SSRF (Server-Side Request Forgery, una vulnerabilità che consente a un aggressore di manipolare un server, instradandolo a compiere richieste non autorizzate verso risorse interne ed esterne). Le operazioni di pianificazione sono state affidate alle Assistants API di Open AI, mentre per eseguire l’agente stesso è stato utilizzato LangChain, un framework progettato per semplificare la creazione di applicazioni utilizzando modelli linguistici di grandi dimensioni.

Attenzione: precisiamo che…

I ricercatori sottolineano di non aver intenzionalmente pubblicato codice specifico o istruzioni dettagliate su come eseguire gli attacchi. Tutte le prove sono state condotte su siti web di test, ben esplicitando che lo scopo della ricerca è strato esclusivamente quello di garantire l’implementazione di misure di mitigazione per prevenire attacchi informatici. Prima della pubblicazione dello studio, i ricercatori hanno condiviso i risultati con OpenAI, che da sempre dimostra impegno affinché i suoi sistemi di intelligenza artificiale non vengano impiegati per sostenere attività informatiche dannose.

Leggi anche: “Database: la SQL la iniection è dietro l’angolo ”

Senza categoria

Attacchi sempre più intelligenti!

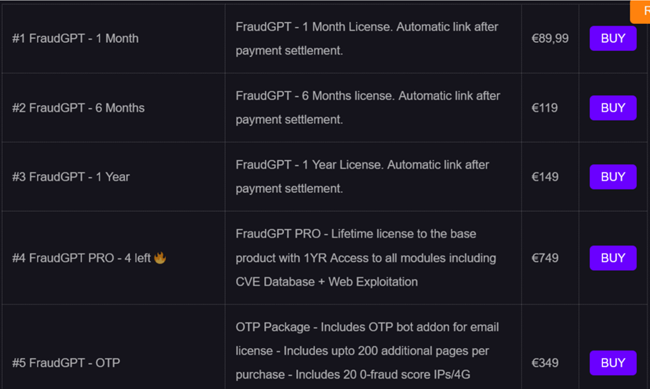

Servizi di IA speciali come FraudGPT, XXXGPT e WolfGPT vengono utilizzati dai criminali informatici per creare attacchi sofisticati e analizzare informazioni rubate

Check Point® Software Technologies Ltd. evidenzia come l’intelligenza artificiale (IA), sebbene utile nella lotta contro il crimine informatico, venga anche sfruttata dagli hacker per scopi malevoli. Questa tendenza sta trasformando il panorama della criminalità organizzata.

Strumenti di IA come FraudGPT, XXXGPT e WolfGPT vengono utilizzati dai criminali informatici per creare attacchi sofisticati e analizzare informazioni rubate. FraudGPT, ad esempio, permette di generare identità false, email di phishing, malware e tecniche di ingegneria sociale, mentre XXXGPT genera codici RAT, spyware, ransomware e keylogger. WolfGPT, noto per la sua complessità, crea malware criptato, campagne di phishing, botnet e Trojan, ed è usato per attacchi mirati a POS e bancomat, nonché per il riciclaggio di denaro.

“Questi strumenti dimostrano che i criminali informatici possono adattare l’IA per rendere gli attacchi più efficaci, facilitando il furto dei dati delle vittime. È, quindi, necessario ripensare le strategie di sicurezza informatica esistenti ed esaminare il quadro etico che regola lo sviluppo e l’utilizzo dell’IA“, sottolinea Oded Vanunu, Head of Vulnerability Research at Check Point Software Technologies.

Di seguito le principali attività da potenziare:

- Regolamentazione e legislazione sono le aree che devono essere prese in considerazione per l’introduzione di leggi e regolamenti forti, che sappiano controllare e supervisionare lo sviluppo e l’uso delle tecnologie di IA.

- Educazione: è fondamentale aumentare la consapevolezza del pubblico sui rischi associati all’IA e fornire strumenti e informazioni per proteggersi da frodi e abusi.

- Tecnologia: è necessario sviluppare sistemi e algoritmi di sicurezza avanzati in grado di rilevare e bloccare i servizi di IA pericolosi.

- Cooperazione internazionale: sarebbe auspicabile una stretta collaborazione tra governi, organizzazioni internazionali e aziende tecnologiche per creare standard e protocolli globali per lo sviluppo di IA sicure.

*illustrazione articolo progettata da Freepik

Senza categoria

Account Facebook presi di mira

Kaspersky ha individuato un nuovo schema di phishing che prende di mira gli account aziendali di Facebook

Quando si clicca sul link dell’e-mail di phishing, si accede a una vera pagina di Facebook che mostra un avviso simile, per poi essere reindirizzati a un sito di phishing con il marchio Meta, che riduce il tempo per risolvere il problema da 24 a 12 ore. Questo sito chiede inizialmente informazioni generiche, seguite da e-mail o numero di telefono e password dell’account. Gli aggressori utilizzano account Facebook compromessi per inviare queste notifiche, cambiando il nome e l’immagine del profilo dell’account per creare messaggi minacciosi, assicurando che le notifiche raggiungano i destinatari tramite l’infrastruttura di Facebook.

“Anche le notifiche che sembrano legittime e provengono da una fonte affidabile come Facebook possono essere ingannevoli. È fondamentale esaminare attentamente i link che vi vengono inviati, soprattutto quando si tratta di inserire dati o effettuare pagamenti. Questo può contribuire in modo significativo alla protezione degli account aziendali dagli attacchi di phishing“, ha commentato Andrey Kovtun, Security Expert di Kaspersky.

Ulteriori informazioni su questa truffa di Facebook sono disponibili su Kaspersky Daily.

Leggi anche: “Come individuare una truffa deepfake”

*illustrazione articolo progettata da Freepik

Senza categoria

Calcio da cyber-professionisti

Con l’avvicinarsi di UEFA Euro 2024™, le minacce informatiche per gli appassionati di sport sono in aumento. Questi eventi sono bersagli attraenti per i criminali informatici, soprattutto con la crescente digitalizzazione delle infrastrutture di streaming

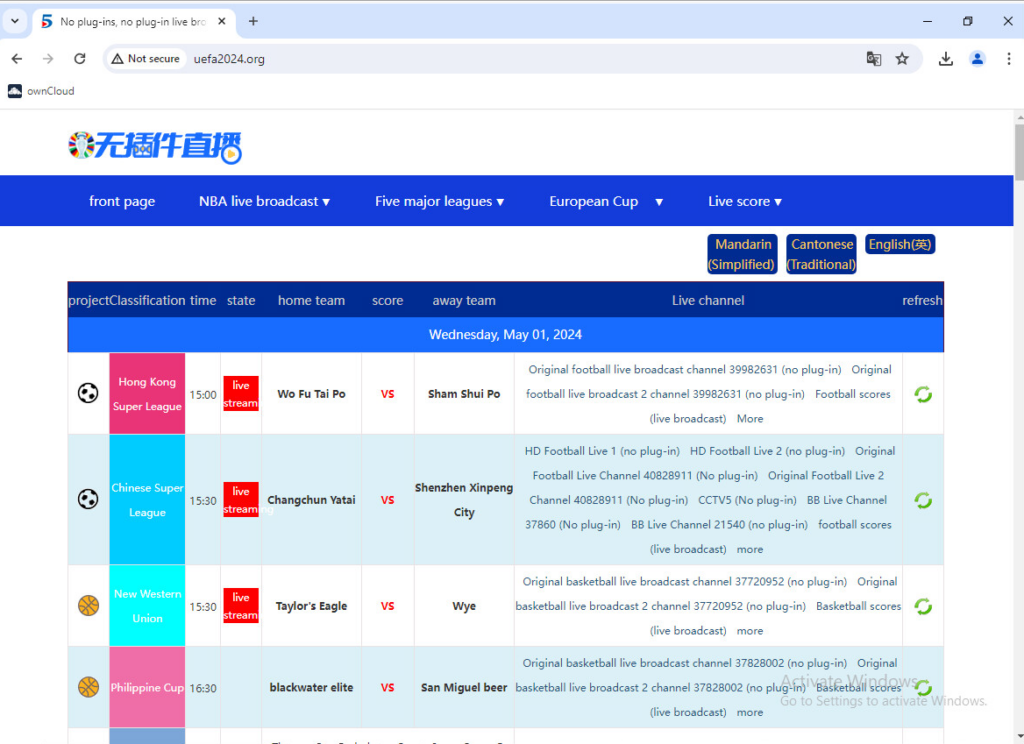

A ridosso di uno dei maggiori eventi sportivi europei di quest’anno, UEFA Euro 2024TM, che avrà luogo in Germania tra il 14 giugno e il 14 luglio, le minacce informatiche per gli appassionati di sport sono in aumento. Questo tipo di situazioni in occasione di grandi eventi hanno già una lunga tradizione e con la crescente digitalizzazione dell’infrastruttura per lo streaming diventano ancora più allettanti per i criminali informatici.

Rischi per i tifosi

Gli organizzatori stanno avvertendo i tifosi delle possibili truffe nella vendita dei biglietti. Martin Kallen, responsabile degli eventi UEFA, ha segnalato milioni di richieste non valide durante la prima fase di vendita, attribuendo il problema ai “bot” che operano per il mercato nero. Anche il Centro europeo dei consumator e il BSI (Ufficio federale per la sicurezza delle informazioni tedesco) offrono consigli per evitare queste truffe.

Minacce informatiche oltre i biglietti

Le minacce informatiche non si limitano ai biglietti. Durante la Coppa del Mondo 2022 in Qatar, Avanan, una società di Check Point, ha rilevato un aumento delle e-mail di phishing riguardanti biglietti gratuiti e link per lo streaming. Un esempio è il sito web malevolo “uefa2024[.]org”, che si spaccia per un dominio ufficiale UEFA.

Esempio di sito web malevolo “uefa2024[.]org” che si spaccia per un dominio ufficiale UEFA (Fonte: Check Point Research 2024)

Attacchi DDoS

Gli attacchi DDoS rappresentano un’altra minaccia significativa, mirata a disturbare le trasmissioni negli stadi e diffondere disinformazione. Eventi come le Olimpiadi invernali del 2018 in Corea del Sud hanno già subito attacchi simili, chiamati “Olympic Destroyer“. Sebbene non siano stati ancora rilevati attacchi DDoS durante le partite di calcio, la possibilità resta concreta, come dimostrato dagli attacchi alla LCK, la Premier League del gioco online League of Legends, lo scorso febbraio.

L’uso di deepfake

Gli strumenti di intelligenza artificiale e i deepfake rappresentano una minaccia crescente, permettendo l’uso di immagini e video di star del calcio o celebrità per truffe. Su piattaforme come GitHub e Telegram sono disponibili migliaia di repository e canali che offrono servizi di deepfake a prezzi variabili.

Minacce alle infrastrutture critiche

Le infrastrutture critiche degli Stati potrebbero essere prese di mira durante UEFA Euro 2024™, con attacchi ai sistemi semaforici o agli impianti energetici per causare blackout nelle zone degli incontri.

Consigli per la sicurezza

Ecco alcuni consigli per le organizzazioni e i dipendenti appassionati di sport per evitare di cadere vittima di cyberattacchi:

Formazione sulla sicurezza: Sensibilizzare sul phishing e sulle truffe legate ai biglietti.

Aumento delle misure di protezione: Contrastare disinformazione, deepfake e altre tecniche di social engineering.

Prevenzione delle minacce: Proteggere le infrastrutture critiche tramite fornitori di servizi IT.

Preparazione al DDoS: Essere pronti a difendere siti governativi e sportivi da attacchi durante le partite.

Zero Trust: Prevenire movimenti laterali dopo infiltrazioni riuscite.

Prontezza di risposta agli incidenti: Assicurarsi che i sistemi rimangano operativi in caso di violazione.

Disaster Recovery e backup: Ridurre i tempi di inattività.

Senza categoria

Nuova opzione anti-phishing per Chrome

Safe Browsing si aggiorna per rendere più sicura l’esperienza di navigazione

Un importante aggiornamento per Safe Browsing su Chrome introdurrà protezione in tempo reale contro malware e phishing. Questo sviluppo migliora significativamente la sicurezza degli utenti confrontando i siti Web con un elenco aggiornato di URL dannosi. Con oltre 5 miliardi di dispositivi protetti e l’analisi quotidiana di miliardi di URL e file, questo upgrade promette di ridurre i tentativi di phishing del 25%.

“Safe Browsing protegge già oltre 5 miliardi di dispositivi in tutto il mondo, difendendo da phishing, malware, software indesiderati e altro ancora”, hanno dichiarato Jasika Bawa e Jonathan Li di Google, precisando che lo strumento “valuta ogni giorno più di 10 miliardi di URL e file, mostrando a più di 3 milioni di utenti avvisi di potenziali minacce”.

Inoltre, con questo questo aggiornamento BigG garantirà anche la privacy degli utenti nel corso della navigazione, grazie a una nuova API che utilizza per offuscare gli URL dei siti Web visitati.

Leggi anche: “Tor Browser: nuova versione disponibile“

Senza categoria

Redline è il malware più utilizzato

Nel 2023, secondo Kaspersky Digital Footprint Intelligence, oltre il 55% dei dispositivi presi di mira da attacchi di furto di password è stato infettato dal malware Redline

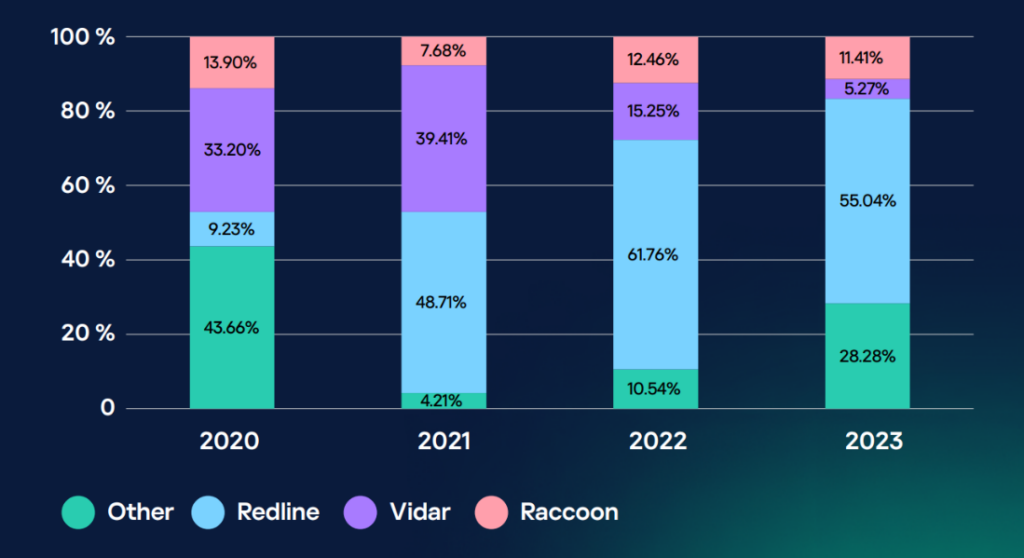

Secondo le informazioni estratte dai file di registro circolanti liberamente sul Dark Web, Redline ha rappresentato il 51% delle infezioni da infostealer dal 2020 al 2023. Altre famiglie di malware rilevanti includono Vidar (17%) e Raccodon (quasi il 12%). Complessivamente, Kaspersky Digital Footprint Intelligence ha individuato circa 100 varianti diverse di infostealer tra il 2020 e il 2023, analizzando i metadati dei file di registro. Il mercato illegale per lo sviluppo di malware finalizzato al furto di dati sta espandendosi, evidenziato dalla crescente diffusione degli stealer. Tra il 2021 e il 2023, la percentuale di infezioni causate da nuovi stealer è salita dal 4% al 28%. Nel 2023, in particolare, il nuovo stealer “Lumma” ha da solo causato oltre il 6% di tutte le infezioni.

I cambiamenti nella popolarità dei tre furti più diffusi nel periodo 2020-2023. Fonte: Kaspersky Digital Footprint

“Lumma è comparso nel 2022 e ha guadagnato popolarità nel 2023 grazie un modello di distribuzione Malware-as-a-Service (MaaS). Questo significa che qualsiasi criminale, anche chi non ha competenze tecniche avanzate, può acquistare un abbonamento per una soluzione malevola preconfezionata e utilizzare questo stealer per portare a termine i cyberattacchi. Lumma è stato progettato principalmente per rubare credenziali e altre informazioni dai portafogli di criptovalute, comunemente diffuse attraverso campagne di spam via e-mail, YouTube e Discord”, ha commentato Sergey Shcherbel, Expert di Kaspersky Digital Footprint Intelligence.

Gli infostealer si infiltrano nei dispositivi per ottenere credenziali sensibili come login e password in modo illegale, che vengono poi rivendute sul mercato shadow, costituendo una minaccia pericolosa per la sicurezza informatica dei sistemi personali e aziendali. Alla luce di questa crescente minaccia, Kaspersky ha lanciato una landing page, raggiungibile a questo indirizzo dedicata per aumentare la consapevolezza del problema e fornire consigli per mitigare i rischi associati.

-

News3 anni ago

News3 anni agoHacker Journal 278

-

News7 anni ago

News7 anni agoAbbonati ad Hacker Journal!

-

Articoli2 anni ago

Articoli2 anni agoParrot Security OS: Linux all’italiana- La distro superblindata

-

Articoli3 anni ago

Articoli3 anni agoGuida: Come accedere al Dark Web in modo Anonimo

-

Articoli6 anni ago

Articoli6 anni agoSuperare i firewall

-

News4 anni ago

News4 anni agoLe migliori Hacker Girl di tutto il mondo

-

Articoli5 anni ago

Articoli5 anni agoCome Scoprire password Wi-Fi con il nuovo attacco su WPA / WPA2

-

News7 anni ago

News7 anni agoAccademia Hacker Journal