News

In anteprima il Rapporto Clusit 2024

Nel 2023, in Italia, l’analisi del Clusit ha evidenziato un aumento del +65% nei gravi cyber attacchi rispetto al 2022, superiore al +12% registrato a livello mondiale

È stato presentato in anteprima alla stampa il Rapporto Clusit 2024, redatto dai ricercatori dell’Associazione Italiana per la Sicurezza Informatica (Clusit), che fornisce un’analisi indipendente sull’evoluzione del cybercrime sia a livello globale che italiano. Ricordiamo che il Rapporto Clusit 2024 sarà presentato al pubblico il prossimo 19 marzo, in apertura di Security Summit, la tre giorni dedicata alla cybersecurity organizzata a Milano da Clusit con Astrea, Agenzia di Comunicazione ed Eventi specializzata nel settore della Sicurezza Informatica.

Da questo rapport si evince che il 2023 ha visto un’inequivocabile escalation degli attacchi informatici a livello globale, con 2.779 incidenti gravi analizzati da Clusit, rappresentando un chiaro deterioramento rispetto all’anno precedente. Questa tendenza continua a mostrare una crescita costante, registrando un aumento del +12% rispetto al 2022. Mensilmente, si è riscontrata una media di 232 attacchi, con un picco massimo di 270 nel mese di aprile, che rappresenta anche il valore massimo registrato negli anni. L’81% degli attacchi è stato classificato come di gravità elevata o critica, secondo la scala di “severity” adottata dai ricercatori di Clusit, basata sulla tipologia di attacco e sui relativi impatti. In questo scenario, l’Italia si trova sempre più nel mirino dei cybercriminali: l’anno scorso, nel nostro Paese è stato colpito l’11% degli attacchi gravi globali monitorati da Clusit (rispetto al 7,6% del 2022), per un totale di 310 attacchi, segnando un aumento del 65% rispetto all’anno precedente. Più della metà di questi attacchi, il 56%, ha avuto conseguenze di gravità critica o elevata. Analizzando gli ultimi cinque anni, emerge che oltre il 47% di tutti gli attacchi registrati in Italia dal 2019 si è verificato nel corso del 2023.

Come consueto, nel presentare i dati, i ricercatori di Clusit hanno sottolineato che si tratta di una rappresentazione delle tendenze del fenomeno, ma che essa rappresenta solo la superficie visibile, considerando che molte vittime continuano a mantenere riservate le informazioni sugli attacchi subiti e che in alcune regioni del mondo l’accesso alle informazioni è estremamente limitato. Analizzando l’andamento del crimine informatico degli ultimi cinque anni, gli autori del Rapporto Clusit hanno evidenziato un’evoluzione e picchi sia in termini quantitativi che qualitativi: dal 2018 al 2023, gli attacchi sono aumentati complessivamente del 79%, con una media mensile che è passata da 130 a 232. Vediamo in dettaglio i dati del report.

Gli obiettivi degli attacchi nel mondo e in Italia

L’analisi dei cyber attacchi noti nel 2023 da parte dei ricercatori di Clusit evidenzia la netta prevalenza di attacchi con finalità di cybercrime – ovvero con l’obiettivo di estorcere denaro – che sono stati oltre 2.316 a livello globale, oltre l’83% del totale, in crescita del 13% rispetto al 2022. Questo andamento, commentano gli autori del Rapporto Clusit, sostanzia le indicazioni degli analisti che vedono una commistione tra criminalità “off-line” e criminalità “on-line” volta a reinvestire i proventi delle attività malevole, producendo così maggiori risorse a disposizione di chi attacca, in una sorta di circolo vizioso. Nel mondo sono quasi triplicati a livello globale gli attacchi con matrice di hacktivism, nel 2023 pari all’8,6% degli attacchi complessivi (erano il 3% nel 2022), con una variazione percentuale rispetto al totale anno su anno del 184%. In significativa diminuzione, invece, i fenomeni di espionage (6,4%, 11% nel 2022) e information warfare (1,7%, 4% nel 2022).

Tuttavia, rilevano gli autori del Rapporto Clusit, per quanto riguarda espionage e information warfare gli attacchi con impatto critico sono aumentati considerevolmente, da valori prossimi al 50% nel 2022 a valori intorno al 70% lo scorso anno. Questo andamento si può con alta probabilità spiegare con riferimento ai conflitti Russo-Ucraino ed Israelo-Palestinese che, almeno sul piano della cyber security, vedono coinvolti molti Paesi.

Per le azioni di hacktivism è stata invece rilevata a livello mondiale una significativa riduzione percentuale degli attacchi critici (poco più del 10% sul totale nel 2023, rispetto al 50% del 2022), un andamento costante di quelli ad alto impatto ed un aumento di quelli ad impatto medio. Il fenomeno si spiega, secondo gli autori del Rapporto Clusit, con il consistente aumento degli attacchi afferenti a questa categoria a seguito dell’aggravarsi dello scenario geopolitico, nonché alla natura dimostrativa dei possibili effetti, la cui gravità, in confronto agli obiettivi perseguiti dai criminali informatici verso il mondo pubblico o privato, è spesso intrinsecamente più limitata.

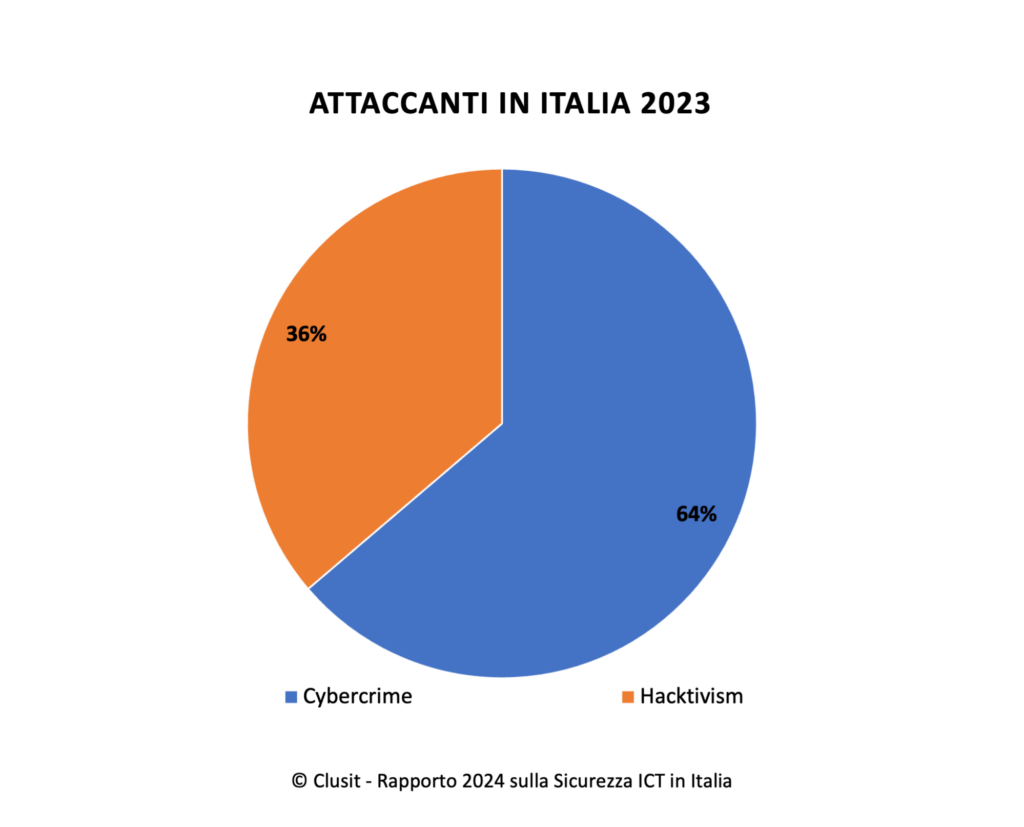

In Italia, nel 2023 gli attacchi perpetrati con finalità di cybercrime sono stati pari al 64%; segue un significativo 36% di attacchi con finalità di hacktivism, in netta crescita rispetto al 2022 (che aveva fatto registrare il 6,9%), con una variazione percentuale anno su anno del +761%. Il 47% circa del totale degli attacchi con finalità “hacktivism” a livello mondiale e che rientrano nel campione rilevato – notano gli esperti di Clusit – è avvenuto ai danni di organizzazioni italiane.

La crescita di attacchi con matrice di hacktivism nel nostro Paese dimostra la forte attenzione di gruppi di propaganda che hanno l’obiettivo di colpire la reputazione delle organizzazioni. Questa tipologia di eventi – perlomeno quelli avvenuti nei primi nove mesi dell’anno, secondo i ricercatori di Clusit – si riferisce per la maggior parte al conflitto in Ucraina, nei quali gruppi di attivisti agiscono mediante campagne dimostrative rivolte tanto al nostro Paese che alle altre nazioni del blocco filo-ucraino. “Questo tipo di operazioni a sfondo politico e sociale sembrano essere state a livello globale predominanti rispetto a quelle militari o di intelligence, almeno per quanto riguarda la porzione divenuta di pubblico dominio e considerando quanto questo contesto tenda ad emergere difficilmente”, commenta Sofia Scozzari, del Comitato Direttivo Clusit.

Chi viene attaccato, nel mondo e in Italia

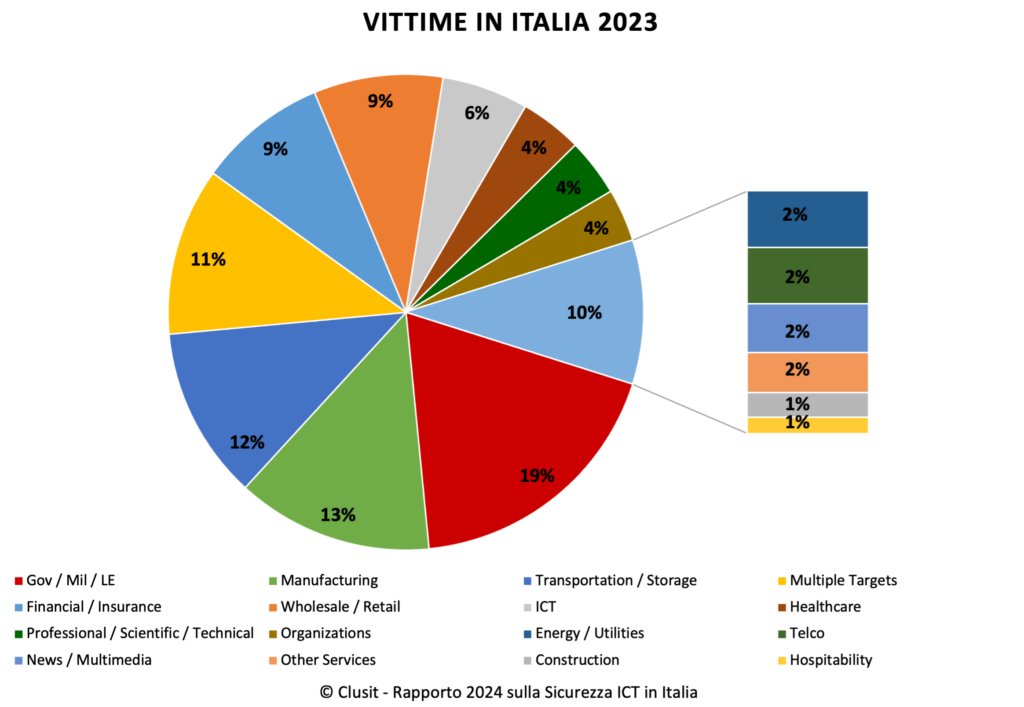

A livello mondiale le principali vittime si confermano appartenere alla categoria degli obiettivi multipli (19%), che subiscono campagne di attacco non mirate ma dagli effetti consistenti. Segue il settore della sanità (14%) che, come fanno notare i ricercatori Clusit, ha visto un incremento del 30% rispetto allo scorso anno. Gli incidenti in questo settore hanno inoltre visto un aumento della gravità dell’impatto, critico nel 40% dei casi (era il 20% nel 2022). Una parte consistente degli attacchi è stata rivolta anche al settore governativo e delle pubbliche amministrazioni (12%). Pur con un andamento lineare, il settore pubblico è stato interessato da un incremento del 50% degli incidenti negli ultimi cinque anni, rilevano gli esperti di Clusit. Questo è spiegabile con l’incremento delle attività dimostrative, di disturbo e di fiancheggiamento legate ai conflitti in corso, le quali hanno come obiettivi di elezione soggetti legati alle sfere governative e della difesa di quei Paesi considerati avversari. Segue il settore finanza e assicurazioni (11%). Gli attacchi in questo settore sono cresciuti percentualmente del 62% rispetto all’anno precedente e hanno avuto un impatto critico nel 50% dei casi (era il 40% nel 2022). In percentuale, sono cresciuti in maniera rilevante anche gli attacchi ai settori dei trasporti e della logistica (+41%), del manifatturiero (+25%) e del retail (26%), probabilmente – come già evidenziato dagli esperti di Clusit lo scorso anno – a causa della crescente diffusione dell’IoT e dalla tendenza verso l’interconnessione di sistemi, ampiamente impiegati in questi settori e tuttavia spesso non sufficientemente protetti. In crescita anche la percentuale degli attacchi registrata nel settore scolastico (+20%) e del tempo libero (+10%); calano invece sensibilmente (-49%) gli attacchi verso il settore dei media e multimedia. Il settore più attaccato in Italia nel 2023 è stato invece quello governativo/ militare, con il 19% degli attacchi, che ha subito un incremento del 50% rispetto al 2022, seguìto dal manifatturiero, con il 13%, cresciuto del 17% rispetto ai dodici mesi precedenti. Come evidenziato dagli autori del Rapporto Clusit, è interessante notare che un quarto del totale degli attacchi rivolti al manufacturing a livello globale riguarda realtà manifatturiere italiane. Colpito dal 12% degli attacchi, il settore dei trasporti/logistica in Italia, ha visto invece un incremento percentuale anno su anno sul totale degli attacchi del 620%; analogamente, il settore della finanza e delle assicurazioni, verso cui è stato perpetrato il 9% degli attacchi nel 2023, ha visto una variazione percentuale sul totale del +286% rispetto allo scorso anno.

Le vittime appartenenti alla categoria degli “obiettivi multipli” sono state colpite nel nostro Paese dall’11% degli attacchi, segno di una maggior focalizzazione dei cyber criminali verso settori specifici negli ultimi mesi.

La geografia delle vittime: i continenti più colpiti

La distribuzione geografica percentuale delle vittime segna, secondo i ricercatori di Clusit, la variazione della digitalizzazione nel mondo, riflettendo verosimilmente uno spaccato sulle regioni mondiali che hanno adottato le migliori azioni di difesa. Nel 2023 si confermano, come nel 2022, più numerosi gli attacchi alle Americhe, che rappresentano il 44% del totale. Gli attacchi rivolti all’Europa hanno rappresentato nel 2023 il 23% degli attacchi globali, scendendo di un punto percentuale rispetto all’anno precedente ma in crescita percentuale sul 2022 del 7,5%. Crescono invece di un punto percentuale rispetto al 2022 gli attacchi in Asia – il 9% del totale – e rimangono sostanzialmente stabili quelli in Oceania e in Africa, rispettivamente il 2% e l’1% del totale. Circa un quinto degli attacchi (21%) è avvenuto parallelamente verso località multiple, con una riduzione di 6 punti percentuali sul totale degli attacchi rispetto al 2022.

Le tecniche d’attacco, nel mondo e in Italia

Il malware rappresenta nel 2023 ancora la tecnica principale con cui viene sferrato il 36% degli attacchi globali, percentualmente in crescita sul totale del 10% rispetto al 2022. In questa categoria, che comprende diverse tipologie di codici malevoli, il ransomware è in assoluto quella principale e maggiormente utilizzata grazie anche all’elevata resa economica per gli aggressori, che spesso collaborano fra loro con uno schema di affiliazione. Segue lo sfruttamento di vulnerabilità – note o meno – nel 18% dei casi, in crescita percentuale del 76% sul totale rispetto al 2022. Phishing e social engineering sono la tecnica con cui è stato sferrato nel mondo l’8% degli attacchi, come gli attacchi DDoS, che segnano però una variazione percentuale annua del +98%. In Italia per la prima volta da diversi anni, la categoria prevalente non è più il malware, bensì gli attacchi per mezzo di DDoS, che rappresentano il 36% del totale degli incidenti registrati nel 2023, un valore che supera di 28 punti percentuali il dato globale e che segna una variazione percentuale annua sul totale del 1486%. La forte crescita è probabilmente dovuta, come indicano gli autori del Rapporto Clusit, all’aumento di incidenti causati da campagne di hacktivism: molto spesso la tecnica di attacco utilizzata in questo caso è proprio il DDoS, poiché si punta a interrompere l’operatività di servizio dell’organizzazione o istituzione individuata come vittima. La percentuale di incidenti basati su tecniche sconosciute è 17%, sostanzialmente in linea con il resto del mondo.

Leggermente superiore l’impatto nel nostro Paese rispetto al resto del mondo gli attacchi di phishing e di ingegneria sociale, pari all’9%, che tuttavia in crescita dell’87% in valore assoluto, dimostrando l’efficacia duratura di questa tecnica. “Il fattore umano, evidentemente in Italia ancora più che nel resto del mondo, continua a rappresentare un punto debole facilmente sfruttabile dagli attaccanti: rimane quindi fondamentale focalizzare l’attenzione sul tema della consapevolezza, poiché i dati ci dicono che quanto fatto fino ad oggi non è ancora sufficiente”, afferma Luca Bechelli, del Comitato Scientifico Clusit.

Leggi anche: “Security Summit 2024 dal 19 al 21 Marzo”

News

CrowdStrike presenta una nuova ed evoluta soluzione di threat hunting per Microsoft Azure

Durante la RSA Conference 2024, evento di rilievo nel settore della sicurezza informatica, CrowdStrike ha presentato una serie di innovazioni rivoluzionarie nel campo del rilevamento e della risposta nel cloud. Con un aumento del 75% delle intrusioni nel cloud nell’ultimo anno, l’azienda ha risposto alla crescente minaccia con soluzioni progettate per bloccare le compromissioni nel cloud, soprattutto quelle basate sull’identità.

La novità principale è una soluzione di threat hunting cross-domain 24 ore su 24, 7 giorni su 7, progettata specificamente per gli ambienti Microsoft Azure. Questa soluzione offre una visibilità senza precedenti su cloud, identità ed endpoint, alimentata da un’intelligence d’élite sugli avversari.

Il comunicato ha anche evidenziato il rapporto del DHS Cyber Safety Review Board (CSRB), che ha sottolineato la prevenibilità della violazione di Microsoft Exchange Online nell’estate del 2023 e l’importanza cruciale di rilevare e rispondere proattivamente agli attacchi basati sull’identità e alle vulnerabilità degli ambienti cloud, soprattutto in contesti come Microsoft Azure.

Con queste nuove innovazioni, CrowdStrike offre il servizio di rilevamento e risposta cloud più completo al mondo, proteggendo i piani di controllo del cloud, prevenendo le minacce all’identità cloud e monitorando i movimenti laterali degli avversari dal cloud agli endpoint. Questi sviluppi promettono di migliorare significativamente la sicurezza informatica per gli ambienti cloud, garantendo una risposta rapida ed efficace alle minacce emergenti.

Il presidente di CrowdStrike, Michael Sentonas, ha sottolineato l’importanza di queste innovazioni, affermando che “fermare le violazioni cloud richiede un rilevamento e una risposta rapidi”. Con la combinazione dei servizi di threat hunting cloud leader di settore di CrowdStrike e la sua piattaforma di protezione delle applicazioni cloud native (CNAPP), l’azienda stabilisce un nuovo standard per il rilevamento e la risposta nel cloud, fornendo la visibilità necessaria per bloccare le compromissioni e proteggere gli asset digitali dei clienti.

News

Remote control e WinRAR sotto attacco

L’ultima ricerca di Kaspersky ha rivelato che gli attori delle Advanced Persistent Threat (APT) stanno prendendo di mira i servizi di accesso remoto vulnerabili e i meccanismi di controllo degli accessi, come Windows Smart Screen

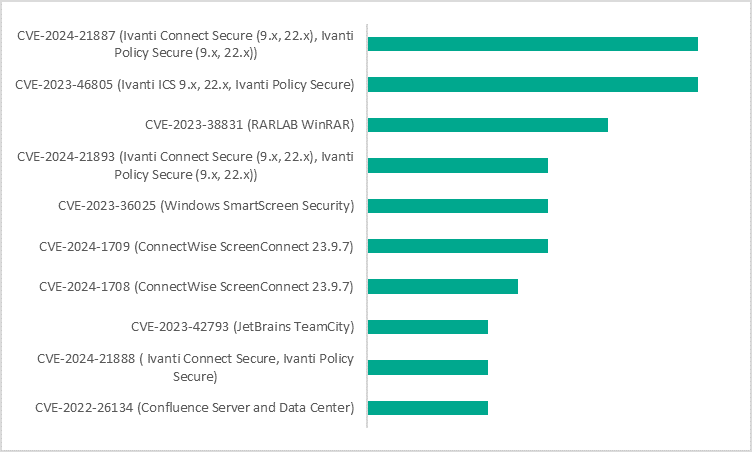

Sebbene gli attacchi APT si verifichino raramente, rappresentano una minaccia significativa per le grandi aziende. Gli attori delle minacce di solito mirano a obiettivi specifici e cercano di rimanere inosservati all’interno dell’infrastruttura per periodi prolungati. In base ai dati disponibili sugli attacchi APT, nel primo trimestre del 2024 le vulnerabilità più utilizzate negli attacchi avanzati rilevate da Kaspersky sono state il command injection e l’authentication bypass nel software di Ivanti per la sicurezza informatica e la gestione dei sistemi, rispettivamente CVE-2024-21887 e CVE-2023-46805.

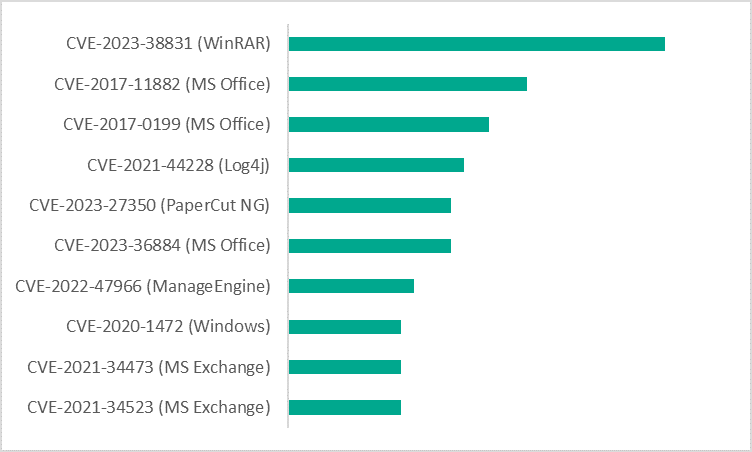

Vulnerabilità utilizzate negli attacchi APT nel periodo gennaio-marzo 2024 per tipo di attacco

La diffusione di CVE-2024-21887 è probabilmente dovuta alla sua particolarità. Negli attacchi mirati, gli avversari di solito sfruttano attivamente le vulnerabilità nelle prime settimane successive alla registrazione e alla pubblicazione, prima che le aziende abbiano avuto la possibilità di applicare le patch. La vulnerabilità CVE-2023-46805 può essere utilizzata congiuntamente a CVE-2024-21887.

Al terzo posto c’è la vulnerabilità di WinRAR, scoperta nel 2023 ma ancora attivamente utilizzata in attacchi mirati, che inganna gli utenti sulla tipologia del file di archiviazione da aprire, abbassando così l’attenzione.

Nel 2023, le vulnerabilità più sfruttate negli attacchi avanzati sono state quelle di WinRAR (CVE-2023-38831), seguite da CVE-2017-11882 e CVE-2017-0199 della suite Microsoft Office.

Vulnerabilità utilizzate negli attacchi APT nel 2023 per tipo di attacco

L’analisi è stata condotta utilizzando informazioni provenienti da fonti ufficiali sugli attacchi APT, che hanno sfruttato le CVE (Vulnerabilità ed Esposizioni Comuni) registrate.

Leggi anche: “I pericoli dell’informatica spiegati ai bambini da Kaspersky“

News

Kaspersky protegge la posta elettronica

Rilasciata la nuova versione di Kaspersky Security for Mail Server che offre funzionalità avanzate per il filtraggio dei contenuti, la gestione della quarantena e una maggiore visibilità per i Security Operations Center (SOC)

Kaspersky ha recentemente potenziato in modo significativo Kaspersky Security for Mail Server per far fronte al sempre crescente panorama delle minacce tramite e-mail. Questo ultimo aggiornamento offre avanzate funzionalità di filtraggio dei contenuti. Gli amministratori possono ora creare regole di filtraggio complesse basate su parole chiave presenti nell’oggetto dell’e-mail, nel corpo del messaggio, nel mittente e nei nomi degli allegati. Inoltre, il software supporta ora il filtraggio basato sulle intestazioni nascoste nel corpo delle e-mail. Gli amministratori hanno la possibilità di definire elenchi di parole chiave consentite e proibite per ottimizzare le regole di filtraggio per differenti gruppi di utenti. Le modifiche apportate a questi elenchi vengono applicate in modo centralizzato a tutte le regole di filtraggio correlate, garantendo coerenza ed efficienza nella gestione della sicurezza della posta.

In aggiunta, Kaspersky Security for Mail Server include funzionalità di Protezione dalle Perdite di Dati (DLP) per monitorare le e-mail in uscita alla ricerca di dati sensibili. Gli amministratori possono creare espressioni regolari che corrispondono ai modelli di determinati tipi di dati sensibili (come i numeri delle carte di credito) al fine di individuarli e impedirne la trasmissione, riducendo così il rischio di perdite di dati. Queste restrizioni si applicano all’invio di e-mail a caselle di posta esterne all’organizzazione, ma è anche possibile configurare restrizioni per l’invio di tali dati tra specifici reparti aziendali.

Inoltre, gli amministratori possono sfruttare la funzionalità avanzata per la gestione della quarantena, che consente di visualizzare le e-mail in quarantena nel loro formato originale direttamente dalla console. Questa funzione semplifica il processo di gestione della quarantena, garantendo agli amministratori maggiore trasparenza e controllo sulle potenziali minacce alla posta elettronica.

Leggi anche: “I pericoli dell’informatica spiegati ai bambini“

News

Giornata mondiale della password

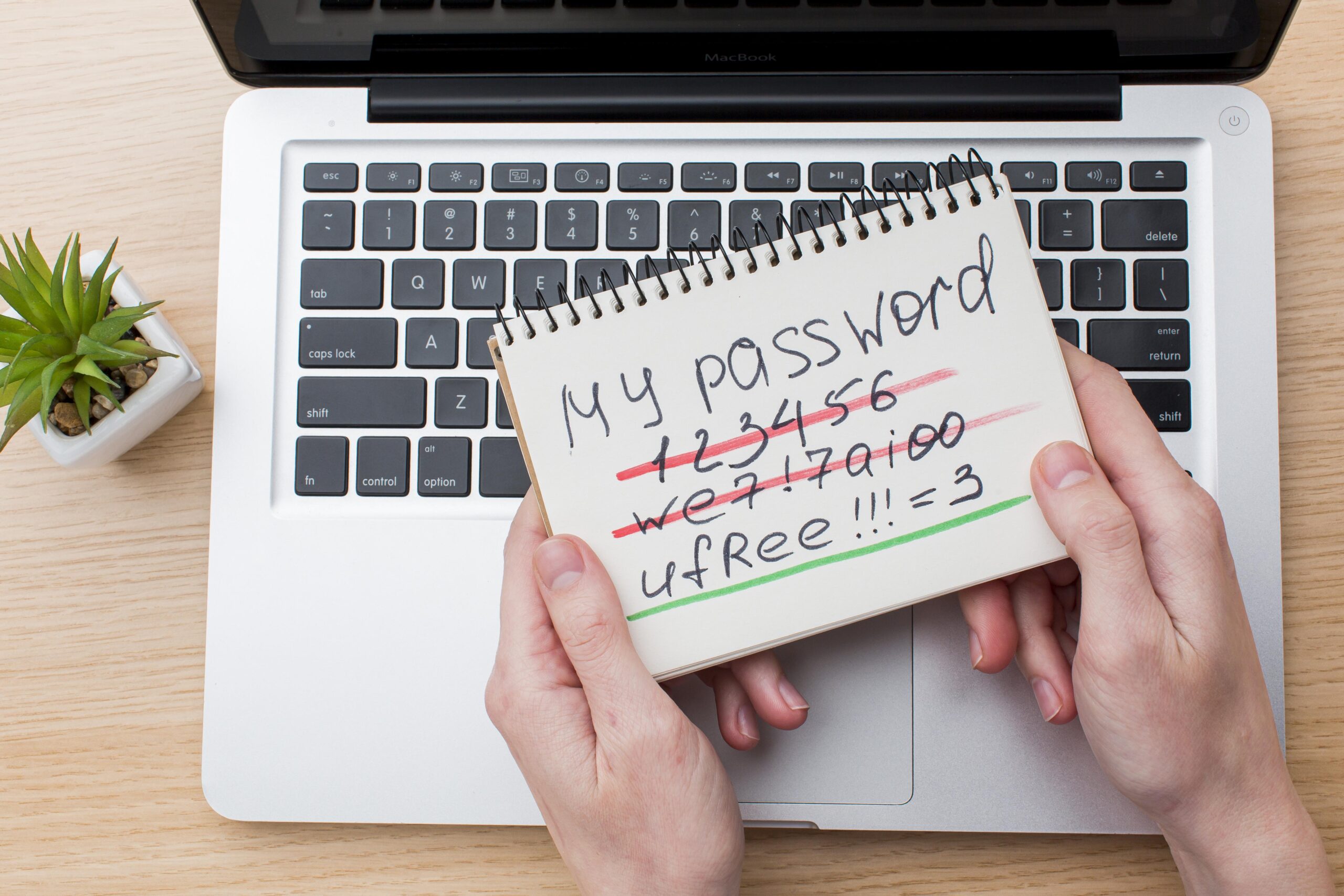

Check Point raccomanda l’uso di password forti per proteggere gli utenti dalle minacce informatiche

In occasione della Giornata Mondiale della Password, che si celebra giovedi 2 maggio 2024, Check Point® Software Technologies Ltd. ribadisce l’importanza di riconsiderare le nostre pratiche riguardanti le password, considerando il costante avanzamento della sofisticazione degli attacchi informatici. Nel contesto digitale, le password fungono da primo baluardo contro le minacce informatiche. Tuttavia, la loro vulnerabilità e la complessità nell’utilizzo le rendono spesso il punto più debole del sistema. La scarsa attenzione alle password comporta conseguenze di ampia portata, specialmente per le aziende. Con oltre 23 milioni di individui che adottano password banali come “123456”, le implicazioni sono allarmanti. Una sicurezza così fragile può mettere a rischio un’intera organizzazione, causando violazioni dei dati, richieste di riscatto e danni irreparabili alla reputazione e alla fiducia dei clienti. In effetti, una sola password debole può favorire attacchi informatici su vasta scala. Per esempio, gli attacchi recenti a importanti entità come Okta e 23AndMe sono stati agevolati dal furto delle credenziali di accesso, evidenziando l’impatto diffuso e la minaccia costante derivante dalle password fragili. Dalle frodi di phishing agli attacchi brute-force, le tattiche dei criminali informatici continuano a progredire.

Grazie ai recenti sviluppi nell’intelligenza artificiale, gli hacker ora sfruttano algoritmi di machine learning per predire e decifrare le password con una rapidità senza precedenti, approfittando di ogni vulnerabilità nelle nostre difese digitali. Questo aumento di abilità nel campo degli attacchi richiede l’implementazione di password non solo più lunghe, ma anche più intricate.

La possibilità di un futuro senza password

Nell’attuale panorama digitale, il ruolo delle password tradizionali in presenza dell’avvento dell’autenticazione biometrica è oggetto di un vivace dibattito tra gli esperti di sicurezza. Mentre alcuni sostengono la necessità di abbandonare completamente le password a favore di soluzioni biometriche, come le impronte digitali o FaceID, e di alternative moderne come Google Passkey per la loro praticità e maggiore sicurezza, altri sostengono il mantenimento dell’uso di password manager o di una combinazione di metodi. Nonostante i progressi della tecnologia di autenticazione, le password tradizionali rimangono prevalenti su diverse piattaforme.

L’autenticazione biometrica, pur essendo sicura, ha uno svantaggio significativo: una volta compromessi, i dati biometrici non possono essere modificati. Questa vulnerabilità può portare a un furto d’identità irreversibile. Al contrario, le password tradizionali possono essere aggiornate frequentemente per evitare accessi non autorizzati a seguito di una violazione della sicurezza.

Per rafforzare la sicurezza delle password, Check Point raccomanda le seguenti buone abitudini:

- Complessità e lunghezza: Creare password con un mix di numeri, lettere e simboli, puntando a 12-16 caratteri per migliorare la sicurezza. L’estensione a 18 caratteri può rendere una password quasi infrangibile, dato l’aumento esponenziale delle combinazioni possibili. Assicuratevi che la password sia unica per voi ed evitate di utilizzare dati personali facilmente intuibili come date di compleanni o anniversari.

- Password uniche per diversi account: Evitare di riutilizzare le password su più piattaforme. Utilizzate parole o frasi originali, come “meryhadalittlelamb” (“mariaavevaunpiccoloagnello”), o una variante più sicura con caratteri speciali “#M3ryHad@L1ttleL4m8”. Check Point Harmony Browse migliora la sicurezza impedendo il riutilizzo delle password aziendali su siti esterni e proteggendo da phishing e malware.

- Aggiornamenti regolari: Cambiare regolarmente le password per ridurre il rischio di violazioni. Questa pratica è fondamentale, soprattutto dopo incidenti di sicurezza come le fughe di dati. Strumenti come Have I Been Pwned possono aiutare a verificare se i vostri account sono stati compromessi in una violazione, inducendovi a effettuare aggiornamenti tempestivi.

- Autenticazione a più fattori (MFA): Attivare sempre l’MFA per aggiungere un ulteriore livello di sicurezza. In questo modo si garantisce che anche se una password è compromessa, l’accesso non autorizzato viene comunque bloccato.

- KPI di sicurezza: Le organizzazioni devono imporre modifiche regolari delle password e utilizzare soluzioni di Privileged Access Management (PAM) per gestire e monitorare efficacemente l’accesso agli account e ai dati.

*illustrazione articolo progettata da Freepik

News

Kaspersky presenta Thin Client 2.0

Kaspersky ha sviluppato una propria infrastruttura thin client basata su KasperskyOS per garantire una connessione sicura ai remote desktop

Kaspersky Thin Client 2.0 (KTC 2.0) è stato sviluppato in base all’approccio Cyber Immune, che lo rende sicuro sin dalla fase di progettazione. Anche in ambienti critici, KTC 2.0 svolge le sue funzionalità essenziali, grazie a KasperskyOS che impedisce la compromissione del dispositivo. L’impiego dell’architettura Cyber Immune, evita l’utilizzo di software di sicurezza aggiuntivi o strumenti di gestione della protezione, il che si traduce in un minor total cost of ownership del prodotto. Preinstallato sulla piattaforma hardware Centerm F620, KTC 2.0 è disponibile come dispositivo endpoint pronto all’uso, risultato del contratto OEM firmato da Kaspersky e Centerm, leader mondiale nella produzione di thin client. Kaspersky Thin Client 2.0 offre nuovi metodi di connessione remota. L’applicazione Web Access consente agli utenti di connettersi ad ambienti remoti su piattaforma Citrix Workspace e VMware Horizon grazie alla tecnologia HTML5. Inoltre, KTC 2.0 supporta la connessione a specifiche applicazioni aziendali distribuite sull’infrastruttura Microsoft Remote Desktop Services, Windows Server e terminal server su Windows 10/11. Maggiore velocità di distribuzione delle applicazioni al remote desktop, tempi di avvio più brevi e aggiornamenti più rapidi grazie alle dimensioni compatte dell’immagine del sistema operativo sono i principali miglioramenti in termini di prestazioni. Il tempo di distribuzione di KTC 2.0 con la connessione automatica è di circa due minuti.

Usabilità e design

Kaspersky Thin Client 2.0 ha migliorato l’usabilità e si è arricchito di nuove funzionalità, come il supporto delle audio conferenze e la stampa di documenti da un sistema operativo guest. Se la connessione si interrompe inaspettatamente, KTC 2.0 si ricollega automaticamente al desktop remoto senza richiedere ulteriori azioni da parte degli utenti. Allo stesso tempo, il sistema di notifica viene aggiornato e i messaggi di errore forniscono informazioni utili con suggerimenti per la risoluzione dei problemi. Inoltre, il pannello di connessione nel remote environment è stato riprogettato, con l’aggiunta di nuovi elementi animati in vari scenari e la possibilità di personalizzare l’interfaccia.

News

C’è una backdoor in Linux!

Un semplice ritardo di 600 ms ha portato alla scoperta di una delle più pericolose minacce informatiche mai registrate

Lo sviluppatore indipendente Andres Freund, mentre sviluppava per Microsoft, ha scoperto la presenza di codice dannoso inserito nelle versioni 5.6.0 e 5.6.1 di XZ Utils, pacchetto integrato nelle principali distribuzioni Linux, impedendo così che la backdoor presente potesse essere sfruttata per accedere senza autorizzazione al sistema dell’utente. Il codice malevolo pare sia presente già da febbraio e sia stato inserito da un collaboratore storico del progetto XZ Utils, cosa che ha fatto ipotizzare che il tutto sia stato causato da una compromissione dei computer dello stesso sviluppatore.

Pericolo scampato? Non del tutto, visto che, nel frattempo, sono state identificate altre vulnerabilità relative alla stessa backdoor, incorporate in altri software, come nel caso del pacchetto liblzma-sys, ampiamente utilizzato dagli sviluppatori Rust. Staremo a vedere come si evolverà la situazione. La backdoor è stata chiusa, ma al momento in cui scriviamo il download della patch è stato effettuato da pochi utenti.

*illustrazione articolo progettata da Freepik

News

Dati e identità protetti dall’IA

Microsoft ha presentato Copilot for Security, un “robocop” per chi si occupa di sicurezza

Reso inizialmente disponibile soltanto a un ristretto nucleo di aziende, da qualche settimana Microsoft ha sdoganato per tutti Copilot for Security un nuovo step nel processo di integrazione dell’IA targata Microsoft all’interno del tessuto tecnologico che forma l’ossatura portante di aziende e professionisti.

Addestrato per velocizzare il lavoro

Copilot for Security, una soluzione dedicata a imprese e professionisti del settore della sicurezza informatica, offre un’interfaccia localizzata in 25 lingue e un sistema in grado di interpretare e rispondere a prompt in otto lingue diverse. L’IA di Microsoft rappresenta un vantaggio significativo per i professionisti della sicurezza informatica, consentendo loro di ampliare le loro competenze e ottenere una maggiore visibilità sulle minacce, oltre a una risposta più rapida. L’IA di Copilot è stata addestrata su un vasto set di dati, con Microsoft che afferma che l’IA può ora attingere a oltre 78 trilioni di alert di sicurezza elaborati giornalmente. Secondo le dichiarazioni di Microsoft, l’utilizzo di Copilot for Security ha portato a un aumento del 22% nella velocità di lavoro degli esperti che hanno avuto accesso anticipato, con un miglioramento del 7% nella precisione delle attività. Inoltre, l’intelligenza artificiale ha registrato un tasso di soddisfazione del 97% tra gli utenti, dimostrando la sua efficacia nell’ambito della sicurezza informatica.

Le funzioni disponibili

Tra le nuove caratteristiche, si possono menzionare diverse aggiunte significative. Prima di tutto, la possibilità di creare e salvare prompt personalizzati attraverso i Promptbooks, che consentono agli utenti di formulare richieste in linguaggio naturale. Inoltre, l’integrazione con Knowledgebase permette di incorporare Copilot for Security nei processi aziendali, mentre il collegamento con la superficie di attacco esterna personalizzata da Defender EASM agevola l’identificazione dei potenziali rischi per l’infrastruttura di rete aziendale. Va inoltre sottolineata la gestione avanzata di registri di accesso e diagnostica offerta da Microsoft Entra, che fornisce ulteriori dettagli per le indagini di sicurezza e l’analisi dei problemi IT, presentati in linguaggio naturale. Particolarmente interessante è l’integrazione di Copilot for Security in Microsoft Entra, una piattaforma dedicata alla gestione delle identità e degli accessi aziendali. Questa sinergia tra le due tecnologie mira a migliorare la prevenzione della compromissione delle identità digitali, un tema di grande rilevanza soprattutto per le aziende di medie e grandi dimensioni. Tuttavia, resta da vedere se Microsoft preveda di introdurre una versione di Copilot for Security anche per gli utenti privati in futuro.

Leggi anche: “Vulnerabilità in Microsoft Themes“

-

News3 anni ago

News3 anni agoHacker Journal 277

-

News7 anni ago

News7 anni agoAbbonati ad Hacker Journal!

-

Articoli1 anno ago

Articoli1 anno agoParrot Security OS: Linux all’italiana- La distro superblindata

-

Articoli3 anni ago

Articoli3 anni agoGuida: Come accedere al Dark Web in modo Anonimo

-

Articoli6 anni ago

Articoli6 anni agoSuperare i firewall

-

News4 anni ago

News4 anni agoLe migliori Hacker Girl di tutto il mondo

-

Articoli5 anni ago

Articoli5 anni agoCome Scoprire password Wi-Fi con il nuovo attacco su WPA / WPA2

-

News7 anni ago

News7 anni agoAccademia Hacker Journal