News

Hacker apre e accende una Tesla grazie al bluetooth – Video

Un esperto nel campo della sicurezza informatica ha dimostrato che la tecnologia dell’apertura non è così inviolabile. E anzi, che un hacker potrebbe aggirarla e aprire e accendere una Model 3 o una Model Y.

L’esperto in questione si chiama Sultan Qasin Khan ed è il principale consulente per la sicurezza presso l’NCC Group, società specializzata nella cybersecurity con sede a Manchester.

Ha dimostrato che “basta” reindirizzare la comunicazione tra il telefono e l’auto per ingannare il sistema e fargli credere che il proprietario si trovi fisicamente vicino all’auto.

Tramite la reindirizzazione delle comunicazioni tra lo smartphone e il telecomando dell’auto, un hacker può ingannare il sistema d’accesso, convincendolo che il proprietario si trovi vicino al veicolo. Una volta avviato l’accesso, è davvero semplice per il ladro sfrecciare via con l’auto.

Un rischio particolarmente diffuso sulle Tesla Model 3 e Y. Secondo Khan, il protocollo BLE è stato progettato per collegare i dispositivi a internet. Una comodità che però lascia il fianco scoperto agli hacker, che sfruttano questa tecnologia per sbloccare le serrature smart di casa, automobili, telefoni e laptop.

News

C’è una backdoor in Linux!

Un semplice ritardo di 600 ms ha portato alla scoperta di una delle più pericolose minacce informatiche mai registrate

Lo sviluppatore indipendente Andres Freund, mentre sviluppava per Microsoft, ha scoperto la presenza di codice dannoso inserito nelle versioni 5.6.0 e 5.6.1 di XZ Utils, pacchetto integrato nelle principali distribuzioni Linux, impedendo così che la backdoor presente potesse essere sfruttata per accedere senza autorizzazione al sistema dell’utente. Il codice malevolo pare sia presente già da febbraio e sia stato inserito da un collaboratore storico del progetto XZ Utils, cosa che ha fatto ipotizzare che il tutto sia stato causato da una compromissione dei computer dello stesso sviluppatore.

Pericolo scampato? Non del tutto, visto che, nel frattempo, sono state identificate altre vulnerabilità relative alla stessa backdoor, incorporate in altri software, come nel caso del pacchetto liblzma-sys, ampiamente utilizzato dagli sviluppatori Rust. Staremo a vedere come si evolverà la situazione. La backdoor è stata chiusa, ma al momento in cui scriviamo il download della patch è stato effettuato da pochi utenti.

*illustrazione articolo progettata da Freepik

News

Dati e identità protetti dall’IA

Microsoft ha presentato Copilot for Security, un “robocop” per chi si occupa di sicurezza

Reso inizialmente disponibile soltanto a un ristretto nucleo di aziende, da qualche settimana Microsoft ha sdoganato per tutti Copilot for Security un nuovo step nel processo di integrazione dell’IA targata Microsoft all’interno del tessuto tecnologico che forma l’ossatura portante di aziende e professionisti.

Addestrato per velocizzare il lavoro

Copilot for Security, una soluzione dedicata a imprese e professionisti del settore della sicurezza informatica, offre un’interfaccia localizzata in 25 lingue e un sistema in grado di interpretare e rispondere a prompt in otto lingue diverse. L’IA di Microsoft rappresenta un vantaggio significativo per i professionisti della sicurezza informatica, consentendo loro di ampliare le loro competenze e ottenere una maggiore visibilità sulle minacce, oltre a una risposta più rapida. L’IA di Copilot è stata addestrata su un vasto set di dati, con Microsoft che afferma che l’IA può ora attingere a oltre 78 trilioni di alert di sicurezza elaborati giornalmente. Secondo le dichiarazioni di Microsoft, l’utilizzo di Copilot for Security ha portato a un aumento del 22% nella velocità di lavoro degli esperti che hanno avuto accesso anticipato, con un miglioramento del 7% nella precisione delle attività. Inoltre, l’intelligenza artificiale ha registrato un tasso di soddisfazione del 97% tra gli utenti, dimostrando la sua efficacia nell’ambito della sicurezza informatica.

Le funzioni disponibili

Tra le nuove caratteristiche, si possono menzionare diverse aggiunte significative. Prima di tutto, la possibilità di creare e salvare prompt personalizzati attraverso i Promptbooks, che consentono agli utenti di formulare richieste in linguaggio naturale. Inoltre, l’integrazione con Knowledgebase permette di incorporare Copilot for Security nei processi aziendali, mentre il collegamento con la superficie di attacco esterna personalizzata da Defender EASM agevola l’identificazione dei potenziali rischi per l’infrastruttura di rete aziendale. Va inoltre sottolineata la gestione avanzata di registri di accesso e diagnostica offerta da Microsoft Entra, che fornisce ulteriori dettagli per le indagini di sicurezza e l’analisi dei problemi IT, presentati in linguaggio naturale. Particolarmente interessante è l’integrazione di Copilot for Security in Microsoft Entra, una piattaforma dedicata alla gestione delle identità e degli accessi aziendali. Questa sinergia tra le due tecnologie mira a migliorare la prevenzione della compromissione delle identità digitali, un tema di grande rilevanza soprattutto per le aziende di medie e grandi dimensioni. Tuttavia, resta da vedere se Microsoft preveda di introdurre una versione di Copilot for Security anche per gli utenti privati in futuro.

Leggi anche: “Vulnerabilità in Microsoft Themes“

News

Il gadget per la difesa personale

Ecco ProPositive, il dispositivo antiaggressione indossabile dotato di due livelli di sicurezza

ProPositive, il dispositivo elettronico brevettato di protezione, offre un duplice livello di sicurezza. Realizzato in metallo, anche prezioso, con trattamento anallergico, è resistente e dotato di una potente batteria ricaricabile per garantire un’autonomia massima. In caso di pericolo o emergenza, emette un suono destabilizzante e può comunicare con i telefoni cellulari vicini per richiedere un pronto intervento. La sua modalità di attivazione è pratica ed efficace, permettendo una risposta tempestiva alla situazione critica. ProPositivǝ si distingue come la prima soluzione a offrire una protezione doppia.

Il suo funzionamento si basa su due step:

1- il dispositivo è in stato di allarme 1: l’anello-spoletta è estratto e il dispositivo emette un forte suono.

2- il dispositivo in stato di allarme 2: l’anello-spoletta è completamente estratto dalla sede. il dispositivo emette un forte suono e invia tramite App, un messaggio di SOS con geolocalizzazione ai telefoni preimpostati e alla piattaforma Web.

Contemporaneamente la piattaforma provvede a inviare lo stesso messaggio di SOS ai cellulari abilitati che si trovano in un’area circoscritta al chiamante, perché possano intervenire.

ProPositivǝ prevede tre differenti linee prodotto trasversali e gender free: Jewel: monili preziosi e distintivi; Phone: accessori applicati al telefono cellulare, come un comune supporto; Running: accessori per chi ama l’attività all’aria aperta.

News

Nuovo metodo di infezione a catena

Gli hacker scoprono un nuovo metodo per distribuire il trojan di accesso remoto (RAT) Remcos, aggirando le comuni misure di sicurezza per ottenere l’accesso non autorizzato ai dispositivi delle vittime

Check Point® Software Technologies Ltd. ha pubblicato il Global Threat Index per il mese di marzo 2024. I ricercatori hanno scoperto che nel mese precedente gli hacker hanno sfruttato i file VHD (Virtual Hard Disk) per diffondere il Trojan ad accesso remoto (RAT) Remcos. Allo stesso tempo, nonostante le vigorose operazioni di disturbo e interruzione condotte dalle forze dell’ordine, Lockbit3 è rimasto il gruppo di ransomware più diffuso, anche se la sua frequenza nei 200 “siti della vergogna” di ransomware monitorati da Check Point si è ridotta dal 20% al 12%.

Nel nostro Paese, nel mese di marzo si registra il ritorno di Formbook sul podio dei malware più presenti, scalzando Nanocore e posizionandosi al terzo posto. Nello specifico, la minaccia più importante rimane FakeUpdates (un downloader JavaScript in grado di scrivere i payload su disco prima di lanciarli, che ha portato a ulteriori attacchi tramite numerose altre minacce informatiche, tra cui GootLoader, Dridex, NetSupport, DoppelPaymer e AZORult), con un impatto del 12,67% anche questo mese in crescita (+3,45% rispetto a febbraio), e oltre il 6% superiore rispetto all’impatto a livello globale. La seconda minaccia nel nostro Paese si conferma essere Blindingcan (trojan ad accesso remoto di origine nord coreana) che in Italia ha avuto un impatto del 5,47%, evidenziando una leggera riduzione rispetto a febbraio (-0,5%) tuttavia ancora notevolmente più alto (+5,45%) del valore rilevato a livello mondiale (0,29%). Il malware Formbook (Infostealer che colpisce il sistema operativo Windows rilevato per la prima volta nel 2016, commercializzato come Malware as a Service) risulta essere la terza minaccia in Italia con un impatto del 5,12% (+1,15% rispetto a febbraio), anch’esso superiore all’impatto globale che è del 2,43%.

Le 4 famiglie di malware più diffuse

FakeUpdates è stato il malware più diffuso nel mese di marzo 2024 con un impatto del 6% sulle organizzazioni mondiali, seguito da Qbot con un impatto globale del 3% e Formbook con un impatto globale del 2%.

FakeUpdates (AKA SocGholish) è un downloader scritto in JavaScript. Scrive i payload su disco prima di lanciarli. FakeUpdates ha portato a ulteriori compromissioni tramite molti altri malware, tra cui GootLoader, Dridex, NetSupport, DoppelPaymer e AZORult.

Qbot AKA Qakbot è un malware multiuso apparso per la prima volta nel 2008. È stato progettato per sottrarre le credenziali dell’utente, registrare i tasti digitati, appropriarsi dei cookie dai browser, spiare le attività bancarie e distribuire ulteriore malware. Spesso diffuso tramite e-mail spam, Qbot impiega diverse tecniche anti-VM, anti-debug e anti-sandbox per ostacolare l’analisi ed eludere il rilevamento. A partire dal 2022, è emerso come uno dei Trojan più diffusi.

Formbook è un Infostealer che colpisce il sistema operativo Windows ed è stato rilevato per la prima volta nel 2016. È commercializzato come Malware as a Service (MaaS) nei forum di hacking underground per le sue forti tecniche di evasione e il prezzo relativamente basso. FormBook raccoglie le credenziali da vari browser web e screenshot, monitora e registra le sequenze di tasti e può scaricare ed eseguire file in base agli ordini del suo C&C.

Le vulnerabilità maggiormente sfruttate

Il mese scorso, “Web Servers Malicious URL Directory Traversal” è stata la vulnerabilità più sfruttata, con un impatto sul 50% delle organizzazioni a livello globale, seguita da “Command Injection Over HTTP” con il 48% e “HTTP Headers Remote Code Execution” con il 43%.

Web Servers Malicious URL Directory Traversal (CVE-2010-4598, CVE-2011-2474, CVE-2014-0130, CVE-2014-0780, CVE-2015-0666, CVE-2015-4068, CVE-2015-7254, CVE-2016-4523, CVE-2016-8530, CVE-2017-11512, CVE-2018-3948, CVE-2018-3949, CVE-2019-18952, CVE-2020-5410, CVE-2020-8260) – Esiste una vulnerabilità di directory traversal su diversi web server. La vulnerabilità è dovuta a un errore di convalida dell’input in un server web che non sanifica correttamente l’URI per i modelli di attraversamento delle directory. Uno sfruttamento riuscito consente agli attaccanti remoti non autenticati di divulgare o accedere a file arbitrari sul server vulnerabile.

Command Injection Over HTTP (CVE-2021-43936, CVE-2022-24086) – È stata segnalata una vulnerabilità dei comandi su HTTP. Un attaccante remoto può sfruttare questo problema inviando alla vittima una richiesta appositamente creata. Uno sfruttamento riuscito consentirebbe a un aggressore di eseguire codice arbitrario sul computer di destinazione.

HTTP Headers Remote Code Execution (CVE-2020-10826, CVE-2020-10827, CVE-2020-10828, CVE-2020-1375) – Gli header HTTP consentono al client e al server di passare informazioni aggiuntive con una richiesta HTTP. Un attaccante remoto può utilizzare un’intestazione HTTP vulnerabile per eseguire un codice arbitrario sul computer della vittima.

Principali malware per dispositivi mobili

Anche nel mese di marzo 2024 Anubis risulta essere il malware mobile più diffuso, seguito da AhMyth e Cerberus.

Anubis è un trojan bancario progettato per smartphone Android. Da quando è stato rilevato inizialmente, ha acquisito ulteriori funzioni, tra cui la funzionalità di Trojan ad accesso remoto (RAT), e di keylogger, ovvero la capacità di registrazione audio e varie funzionalità ransomware. È stato rilevato in centinaia di differenti applicazioni disponibili su Google Store.

AhMyth è un Remote Access Trojan (RAT) scoperto nel 2017. Viene distribuito attraverso applicazioni Android presenti negli app store e su vari siti Web. Quando un utente installa una di queste app infette, il malware può raccogliere informazioni sensibili dal dispositivo ed eseguire azioni come il keylogging, registrare screenshot, inviare messaggi SMS e attivare la fotocamera, solitamente allo scopo di sottrarre informazioni riservate.

Cerberus – Avvistato per la prima volta nel giugno 2019, Cerberus è un Trojan ad accesso remoto (RAT) con funzioni specifiche di overlay delle schermate bancarie per i dispositivi Android. Cerberus opera in un modello di Malware as a Service (MaaS), prendendo il posto di Trojan bancari come Anubis ed Exobot. Le sue funzioni includono il controllo degli SMS, il key-logging, la registrazione audio, il tracciamento della posizione e altro ancora.

News

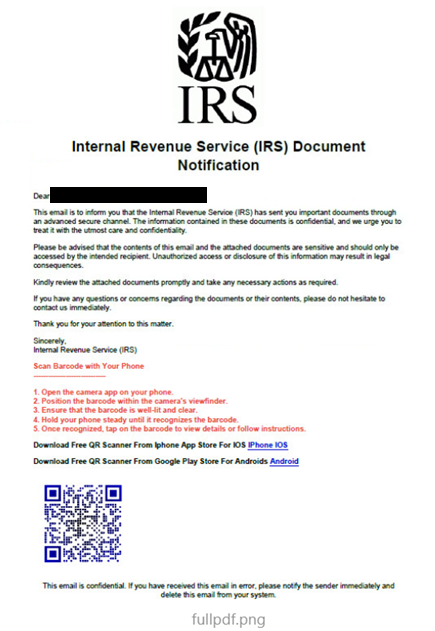

Attenzione ai QR code

Check Point Research ha identificato numerosi casi di phishing e malware correlati al periodo fiscale, con cui i malintenzionati cercano di indurre gli utenti finali a fornire informazioni sensibili o denaro

La stagione delle tasse è imminente, durante la quale notifiche di rimborso o richieste di pagamento da parte dell’Agenzia delle Entrate o altre istituzioni potrebbero apparire nelle caselle di posta degli utenti. Questo periodo rappresenta un’opportunità cruciale per gli hacker, che diffondono file malevoli travestiti da documenti ufficiali. Il fenomeno è così diffuso che l’Internal Revenue Service (IRS), l’equivalente statunitense dell’Agenzia delle Entrate, pubblica annualmente l’elenco “Dirty Dozen” (la “maledetta dozzina”), che identifica le truffe fiscali più comuni.

Ricordiamo che lo scorso anno Check Point ha scoperto come ChatGPT possa creare e-mail di phishing legate alle tasse.

Anche quest’anno non fa eccezione. In Italia, è stata riportata una truffa dalla Polizia Postale che coinvolge la diffusione di falsi messaggi SMS (smishing) attribuiti all’INPS da parte di criminali informatici. Questi messaggi richiedono agli utenti di aggiornare i propri dati, al fine di ottenere informazioni sensibili degli utenti che cadono nella truffa cliccando sul link fornito e inviando copie del proprio documento d’identità, della tessera sanitaria e selfie con il documento per ottenere, ad esempio, un rimborso.

Nel Regno Unito, l’HM Revenue and Customs (HMRC) ha segnalato oltre 130.000 casi di frode fiscale nell’anno fino a settembre 2023, di cui 58.000 riguardavano false offerte di sconti fiscali. Il dipartimento governativo ha persino emesso un avviso in previsione della scadenza di gennaio per i 12 milioni di contribuenti che hanno presentato la dichiarazione dei redditi, avvertendo che sempre più spesso i truffatori si fanno passare per l’HMRC, perpetrando frodi che vanno dalla promessa di sconti fino alla minaccia di arresto per evasione fiscale, chiedendo persino aggiornamenti dei dati fiscali.

Come avviene l’attacco tramite QR Code

In questo attacco, gli attori della minaccia si spacciano per l’Agenzia delle Entrate. In allegato a un’e-mail c’è un PDF dannoso (vedi foto sotto), con un oggetto del tipo {NOME} dichiarazione annuale delle imposte3x{nome azienda}.pdf

Il file PDF sembra impersonare una corrispondenza ufficiale dell’Agenzia delle Entrate, che informa la vittima che ci sono dei documenti in attesa.

Nella parte inferiore del documento è presente un QR Code che indirizza a diversi siti web dannosi.

Questi siti sono tutti siti di verifica, alcuni con lo schema 1w7g1[.]unisa0[.]com/6d19/{USEREMAIL} che ora portano a siti malevoli inattivi.

In questi attacchi, la richiesta iniziale può sembrare simile, ma la catena di reindirizzamento si presenta in modo molto diverso. Il link osserva il dispositivo con cui l’utente interagisce e si adatta di conseguenza: se l’utente utilizza un Mac, ad esempio, apparirà un link; se utilizza un telefono Android, apparirà un altro. Nonostante le diverse strade, l’obiettivo finale rimane lo stesso: installare il malware sull’endpoint dell’utente finale, sottraendo anche le credenziali.

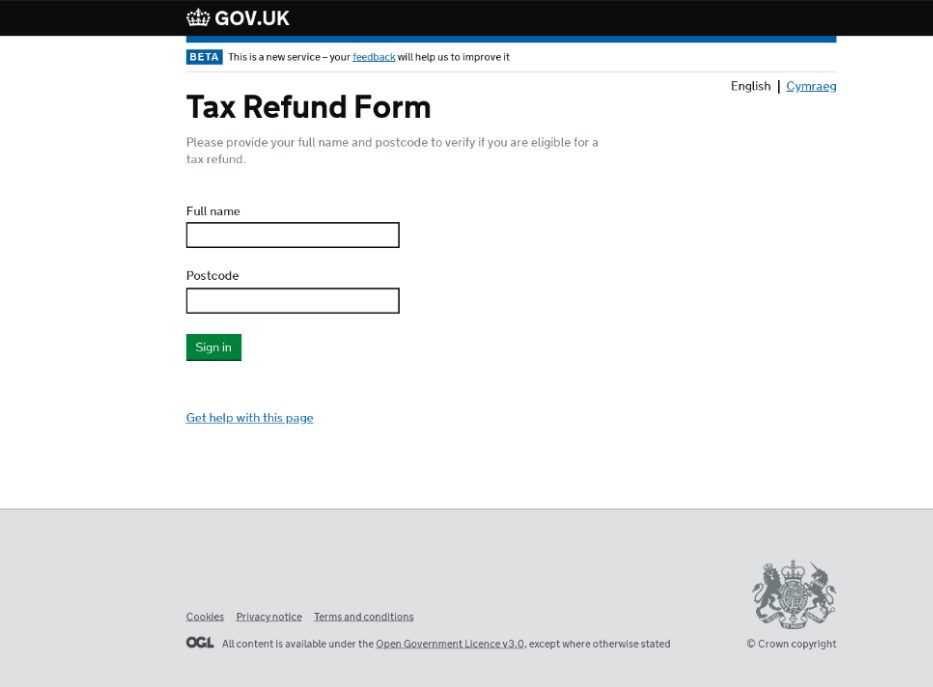

La truffa fiscale “Rimborso in arrivo”

In Australia si è assistito a una truffa di phishing presumibilmente inviata dall'”ATO Taxation Office”. In realtà, è partita da un indirizzo iCloud. In questa e-mail, l’oggetto è “Rimborso per te – registra i tuoi dati bancari oggi stesso”. L’e-mail guida l’utente al seguente link, hxxp://gnvatmyssll[.]online, dove viene chiesto all’utente di inserire le proprie credenziali.

Campagne simili sono state rilevate anche in altri Paesi. Questo esempio proviene da un sito web di phishing che si spaccia per il governo del Regno Unito, utilizzando il dominio dannoso ukrefund[.]tax:

Sono anche state osservate campagne simili che utilizzavano una serie di domini, tra cui:

compliance-hmrc[.]co[.]uk

hmrc-cryptoaudit[.]com

hmrc-financial[.]team

hmrc-debito[.]uk

hmrcguv[.]sito

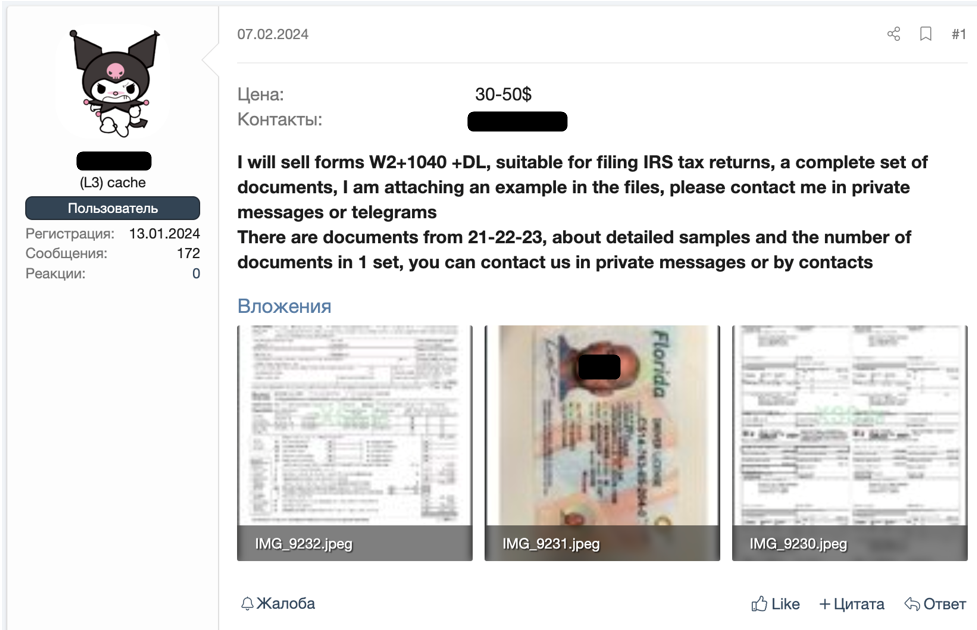

Rimborsi in vendita

Sul Dark Web, i ricercatori di Check Point hanno scoperto un mercato fiorente di documenti fiscali sensibili. Sono stati scoperti hacker vendere moduli W2 e 1040 reali, provenienti da persone reali ignare di quanto sta avvenendo. Questi documenti vengono venduti fino a 75 dollari l’uno.

La recente tattica adottata dagli hacker è ancora più allarmante: essi acquistano e distribuiscono accesso a servizi fiscali popolari con privilegi da amministratore remoto. Un esempio di ciò è una società di servizi fiscali con 8.000 clienti, contenente informazioni complete sui rimborsi e i numeri di routing bancario dei suddetti clienti. Questo “pacchetto” viene venduto al prezzo di 15.000 dollari. Con una spesa relativamente modesta, gli hacker sono in grado di richiedere rimborsi a nome di individui comuni, trarne profitto e mettere a rischio la sicurezza finanziaria dei clienti coinvolti.

Come proteggersi

È di fondamentale importanza tenere presente che la maggior parte delle agenzie fiscali comunica esclusivamente tramite posta ordinaria e non tramite email o telefono. Tuttavia, con la crescente diffusione di campagne di phishing e malware generate dall’intelligenza artificiale, riconoscere le comunicazioni legittime da quelle fraudolente può diventare una sfida quasi insormontabile. Nonostante ciò, ci sono ancora metodi che consentono di individuare le email di phishing.

Bisogna fare attenzione a:

- Allegati insoliti. Meglio diffidare delle e-mail con allegati sospetti, come file ZIP o documenti che richiedono l’attivazione di macro.

- Grammatica o tono non corretti. Sebbene l’intelligenza artificiale abbia migliorato la qualità delle e-mail di phishing, le incongruenze nel linguaggio o nel tono possono ancora essere segnali di allarme.

- Richieste sospette. Tutte le e-mail che richiedono informazioni sensibili o che fanno richieste insolite devono essere trattate con scetticismo.

Per rimanere al sicuro occorre:

- Non rispondere, non cliccare sui link e non aprire gli allegati. L’interazione con un’e-mail sospetta non fa che aumentarne il rischio.

- Segnalare e cancellare. Segnalare le e-mail sospette prima di cancellarle può aiutare a proteggere gli altri dal rischio di cadere vittime di truffe simili.

Leggi anche: “La truffa parte da un canale QR Code“

News

WallEscape ruba le tue password!

Una vulnerabilità nel comando wall in Linux potrebbe consentire a un malintenzionato di effettuare un accesso al sistema

Skyler Ferrante, un ricercatore di sicurezza, ha scoperto una vulnerabilità all’interno del comando wall, denominata WallEscape, che ha suscitato gravi preoccupazioni a causa dei potenziali rischi ad essa associati. Identificato con il codice CVE-2024-28085, il problema consente a un attaccante privo di specifici privilegi di rubare password o modificare gli appunti della vittima, sfruttando una falla presente in tutte le versioni del pacchetto degli ultimi 11 anni, fino alla recente release 2.40.

Per fortuna, l’exploit è circoscritto a scenari specifici. In particolare, l’attacco richiede l’accesso a un server Linux utilizzato simultaneamente da più utenti tramite un terminale, una situazione comune in contesti accademici dove gli studenti si collegano per completare assegnazioni. Perché l’exploit abbia successo sono però necessarie determinate condizioni: la utility work deve essere attiva e il comando wall deve avere i permessi setguide. Questi requisiti sono soddisfatti su distribuzioni come Ubuntu 22.04 LTS (Jammy Jellyfish) e Debian 12.5 (Bookworm), ma non su CentOS, evidenziando una variabilità nella vulnerabilità a seconda della piattaforma utilizzata.

Ferrante ha descritto WallEscape come una problematica legata alla “neutralizzazione impropria di sequenze di escape nel comando wall”. L’exploit sfrutta il fatto che le sequenze di escape non vengono filtrate adeguatamente durante l’elaborazione degli input attraverso argomenti da linea di comando. Di conseguenza, un utente senza privilegi poteva utilizzare caratteri di controllo di escape per generare un falso prompt di SUDO sui terminali degli altri utenti, indirizzandoli così a inserire la password dell’amministratore.

Scenari di exploit

Un caso di attacco delineato da Ferrante coinvolgeva la creazione di un falso prompt di SUDO nel terminale Gnome, con l’intento di indurre l’utente a inserire la propria password di amministratore. L’attacco richiedeva una particolare attenzione nella sua preparazione, sfruttando il comando wall per inviare modifiche all’input del terminale allo script bersaglio. Queste modifiche includevano il cambiamento del colore del testo e l’occultamento dei tasti, rendendo la falsa richiesta di password più convincente. Il codice di prova è reperibile a questo indirizzo.

Dopo aver ottenuto la password, l’attaccante poteva verificarla accedendo al file /proc/$pid/cmdline, visibile anche agli utenti non privilegiati su molte distribuzioni Linux. Un altro metodo di attacco coinvolgeva la modifica degli appunti dell’utente bersaglio tramite sequenze di escape. Tuttavia, questo approccio non risultava efficace con tutti gli emulatori di terminale, compresi quelli di Gnome.

Così Ferrante ha descritto il funzionamento degli scenari di exploit: l’utilizzo di WallEscape richiede un accesso locale al sistema (sia fisicamente che tramite SSH), il che ne riduce la portata. Tuttavia, il rischio rimane significativo per gli utenti non privilegiati che condividono il sistema con la vittima, soprattutto in contesti istituzionali o aziendali.

Come proteggersi

Per correggere la vulnerabilità, occorre effettuare un aggiornamento alla versione 2.40 di linux-utils. Gli amministratori di sistema possono mitigare il rischio di CVE-2024-28085 rimuovendo i permessi setguide dal comando wall o disattivando la funzionalità di broadcast dei messaggi utilizzando il comando mesg per impostare il suo flag su “n”.

*illustrazione articolo progettata da Freepik

News

Grave vulnerabilità in Kubernetes

Questa falla permette l’esecuzione di codice da remoto con privilegi SYSTEM su tutti gli endpoint Windows all’interno di un cluster Kubernetes

Akamai ha identificato una grave vulnerabilità in Kubernetes, nota come CVE_2023_5528, con un punteggio CVSS di 7,2. Inizialmente, l’indagine ha focalizzato l’attenzione sulla CVE-2023-3676 (CVSS 8.8), una vulnerabilità relativa all’injection di comandi, la quale poteva essere sfruttata tramite l’applicazione di file YAML dannosi al cluster. Kubernetes impiega ampiamente i file YAML per la configurazione di varie componenti, che vanno dall’interfaccia di rete dei container alla gestione dei pod e dei segreti. Pertanto, l’exploit di questa falla avrebbe potuto comportare conseguenze gravi.

La rinvenuta vulnerabilità ha evidenziato altre due falle connesse: una vulnerabilità legata a chiamate di funzioni non sicure e una carenza di sanitizzazione degli input utente. Nello specifico, l’assenza di sanitizzazione del parametro subPath nei file YAML per la creazione di pod con volumi espone al rischio di iniezioni dannose. Questa è stata la scoperta iniziale, tuttavia, ulteriori indagini condotte da Akamai hanno individuato un possibile punto debole nel codice che potrebbe generare un’altra vulnerabilità di injection di comandi. Dopo una serie di tentativi, è stato dimostrato che era possibile eseguire comandi con privilegi “kubelet” (SISTEMA).

Akamai ha esaminato nel dettaglio la vulnerabilità e le problematiche nel codice sorgente di Kubernetes che l’hanno permessa, oltre a valutare l’efficacia della patch del team Kubernetes. Pur raccomandando l’applicazione tempestiva della patch, Akamai fornisce brevi guide su come individuare i nodi interessati e su come implementare regole di Open Policy Agent (OPA) per rilevare e bloccare tali comportamenti.

Leggi anche: “Vulnerabilità in Microsoft Themes”

*illustrazione articolo progettata da Freepik

-

News3 anni ago

News3 anni agoHacker Journal 276

-

News7 anni ago

News7 anni agoAbbonati ad Hacker Journal!

-

Articoli1 anno ago

Articoli1 anno agoParrot Security OS: Linux all’italiana- La distro superblindata

-

Articoli3 anni ago

Articoli3 anni agoGuida: Come accedere al Dark Web in modo Anonimo

-

Articoli6 anni ago

Articoli6 anni agoSuperare i firewall

-

News4 anni ago

News4 anni agoLe migliori Hacker Girl di tutto il mondo

-

Articoli5 anni ago

Articoli5 anni agoCome Scoprire password Wi-Fi con il nuovo attacco su WPA / WPA2

-

News7 anni ago

News7 anni agoAccademia Hacker Journal